پیکربندی نادرست امنیتی به هرگونه تنظیمات نامناسب (Incorrect) یا غیربهینه (Suboptimal) در یک سیستم اطلاعاتی (Information System) یا مؤلفه آن اطلاق میشود که میتواند مستقیماً منجر به آسیبپذیری شود. این ضعف زمانی رخ میدهد که تنظیمات امنیتی برای به حداکثر رساندن حفاظت تعریف نشده باشند، یا زمانی که سیستمها با تنظیمات پیشفرض ناامن (Insecure Default Settings) به مرحله استقرار (Deployment) میرسند.

این موضوع به قدری حیاتی است که در لیست OWASP Top 10 سال ۲۰۲۱، با عنوان A05:2021، به عنوان پنجمین ریسک بحرانی امنیت برنامههای کاربردی (Application Security) طبقهبندی شد. آمارها نشان میدهند که پیکربندیهای نادرست مسئول بیش از ۲۰ درصد از کل نشتهای داده (Data Breaches) هستند.

دلایل سیستمی و مدیریتی وقوع پیکربندی نادرست

تجربه طولانیمدت ما نشان میدهد که پیکربندیهای نادرست، اغلب نه نتیجه خرابکاری، بلکه محصول نادیدهانگاری (Oversight) و پیچیدگی ساختاری (Structural Complexity) هستند.

پیچیدگی زیرساختهای ترکیبی (Hybrid Infrastructure Complexity)

- محیطهای سازمانی امروزی از سیستمهای متصل به هم، شامل نرمافزارهای SaaS، APIها، زیرساختهای چندابری (Multi-Cloud) و محیطهای ترکیبی (Hybrid) تشکیل شدهاند که مدیریت جامع پیکربندیها را دشوار میسازد.

- با افزایش پلتفرمها و خدمات ابری، پتانسیل بروز پیکربندی نادرست نیز افزایش مییابد.

تنظیمات پیشفرض ناایمن (Insecure Default Configurations):

- اغلب نرمافزارها و دستگاههای شبکه با تنظیمات پیشفرضی عرضه میشوند که اولویت را به سادگی استفاده (Usability) و عملکرد (Functionality) میدهند تا امنیت.

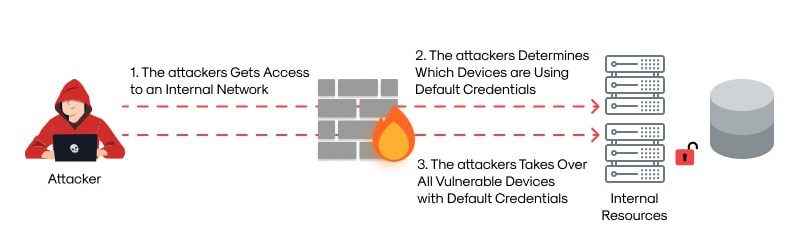

- استفاده از اعتبارنامههای پیشفرض (Default Credentials) مانند نامهای کاربری و رمزهای عبور عمومی، یکی از اصلیترین نقاط ورود برای مهاجمان است.

خطای انسانی و نادیدهانگاری فرآیند (Human Error and Process Oversight)

- تحقیقات نشان دادهاند که ۶۵ درصد از حوادث امنیتی مربوط به شبکههای ابری ناشی از خطای کاربر و پیکربندیهای نادرست است.

- متخصصان گاهی اوقات تغییرات پیکربندی را برای اهداف عیبیابی (Troubleshooting) یا تست، به طور موقت اعمال میکنند اما فراموش میکنند آن را به حالت امن اصلی بازگردانند.

- کمبود آگاهی امنیتی یا آموزش ناکافی در میان پرسنل، شامل توسعهدهندگان و مدیران سیستم، عاملی تعیینکننده است.

- مثال عینی: کارمند ممکن است موقتاً نرمافزار ضدبدافزار (Anti-Malware) را غیرفعال کند تا با یک نصبکننده (Installer) تداخل نداشته باشد، اما فراموش کند آن را مجدداً فعال کند.

انحراف پیکربندی (Configuration Drift)

- همانطور که زیرساختها با وصلهها (Patches)، تغییرات سختافزاری (Hardware Upgrades) یا افزودن تجهیزات جدید (New Equipment) تغییر میکنند، تنظیمات امنیتی ممکن است از خط مبنای (Baseline) تعریفشده منحرف شوند. ممیزیهای منظم برای شناسایی این انحراف ضروری هستند.

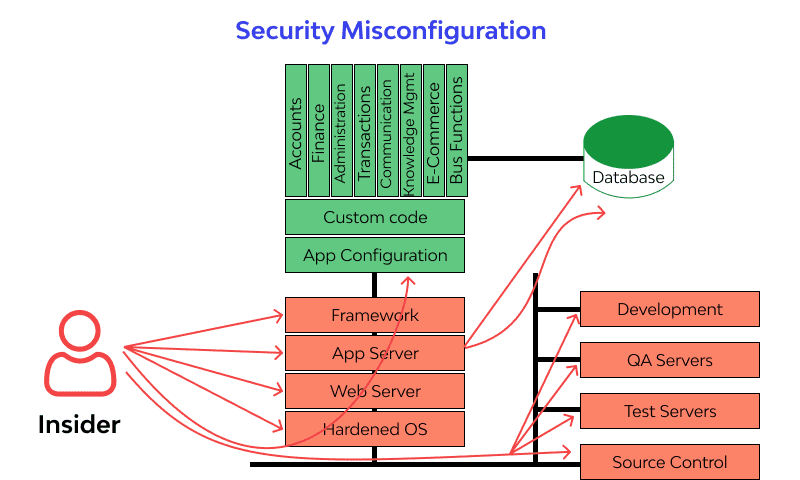

تحلیل فنی نقاط ضعف در لایههای زیرساخت سازمانی

پیکربندی نادرست میتواند هر بخشی از پشته فناوری (Technology Stack) سازمان را تحت تأثیر قرار دهد، از APIها و برنامههای کاربردی تا قلب زیرساختها.

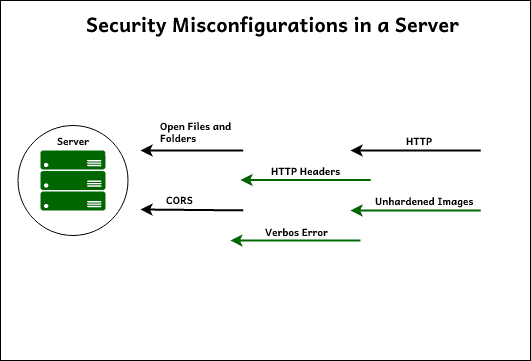

۱. سرورها، سیستمعاملها و پلتفرمها (Servers, OSs, and Platforms)

| نوع آسیبپذیری | شرح تخصصی (مدیریتی/فنی) | عواقب و ریسک |

|---|---|---|

| سیستمهای وصلهنشده (Unpatched Systems) | عدم اعمال بهروزرسانیهای امنیتی (Security Updates) یا Firmware در زمان مقرر، سیستم را در برابر اکسپلویتهای (Exploits) شناختهشده آسیبپذیر میکند. | مهاجمان با اسکن خودکار (Automated Scanning) به سادگی میتوانند به سیستم دسترسی پیدا کنند. |

| فعال بودن ویژگیهای غیرضروری | عدم حذف مؤلفهها (Components)، مستندات (Documentation)، نمونه برنامهها (Sample Applications) یا صفحات غیرضروری پس از استقرار در محیط تولید (Production Environment). | افزایش سطح حمله (Attack Surface). این مؤلفههای نمونه اغلب دارای گپهای امنیتی شناختهشده هستند. |

| پیامهای خطای جزئینگر (Detailed Error Messages) | پیکربندی سرور به گونهای که جزئیات حساس فنی (مانند نسخههای مؤلفه، ردیابی پشته (Stack Trace)، ساختار پایگاه داده یا امضاهای سفارشی) را به کاربران یا مهاجمان نمایش دهد. | افشای اطلاعات حیاتی که مهاجم میتواند برای اجرای حملات هدفمندتر استفاده کند. |

| فعال بودن حالتهای اشکالزدایی (Debugging Features) | فعال ماندن حالت اشکالزدایی (Debug Mode) در محیط تولید. | امکان ضبط و تحلیل اطلاعات بازگردانده شده توسط مهاجم برای شناسایی محل دادهها یا ساختار سیستم. |

۲. شبکه، فایروال و پروتکلها (Network, Firewall, and Protocols)

در سطح شبکه، پیکربندی نادرست اغلب به معنای سیاستهای بیش از حد مجاز (Overly Permissive) یا مدیریت ضعیف ترافیک است.

- پورتهای باز و سرویسهای غیرضروری: باز گذاشتن پورتها یا سرویسهایی که مورد نیاز نیستند (مانند پورتهای مدیریت از راه دور RDP و SSH، یا FTP و File Share Servers). این پورتها اگر به اینترنت عمومی باز باشند، هدف حملات جستجوی فراگیر (Brute-Force Attacks) قرار میگیرند.

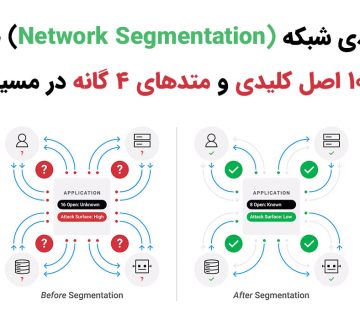

- پیکربندی نادرست فایروال (Misconfigured Firewalls): تنظیمات فایروال برنامه کاربردی وب (WAF) یا فایروالهای شبکهای که ترافیک غیرمجاز را اجازه میدهند، یا عدم تقسیمبندی صحیح شبکه (Network Segmentation).

- استفاده از پروتکلهای منسوخ (Legacy Protocols): فعال بودن پروتکلهای ناامن و قدیمی مانند SMB v1، Telnet یا SNMP که اکسپلویتهای آنها به طور گستردهای شناخته شده است.

۳. پایگاه داده و ذخیرهسازی داده (Database and Data Storage)

مدیریت ضعیف دادهها میتواند منجر به آسیبپذیریهایی در سطح داده شود، که مهمترین عواقب مالی را به دنبال دارد.

- کنترل دسترسی ضعیف (Weak Access Controls): پیکربندی پایگاه داده با حقوق دسترسی بیش از حد مجاز (Overly Permissive Access Rights).

- دادههای رمزنگاری نشده (Unencrypted Data): ذخیرهسازی دادههای حساس (Sensitive Data) مانند اطلاعات هویتی (PII) یا اطلاعات مالی بدون استفاده از رمزنگاری قوی (Strong Encryption) (Data-at-Rest).

- افشای فایلها و دایرکتوریها (Exposed Files/Directories): عدم حفاظت از فایلها و دایرکتوریها، که میتواند منجر به افشای اطلاعات حساس یا اجازه حملاتی مانند عبور از دایرکتوری (Directory Traversal) شود.

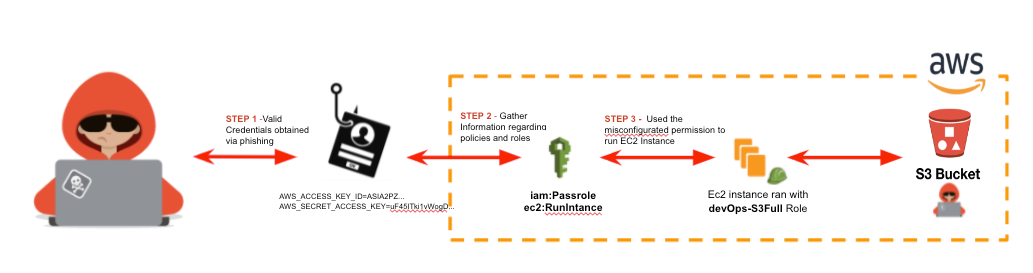

۴. زیرساخت ابری و هویت (Cloud Infrastructure and Identity)

پیکربندی نادرست، اغلب به عنوان آسیبپذیری اصلی در محیطهای ابری ذکر میشود.

- پیکربندی نادرست فضای ذخیرهسازی ابری: رها کردن سطلهای ذخیرهسازی ابری (مانند Amazon S3 Buckets یا Azure Blob Storage) به صورت عمومی قابل دسترسی (World-Readable). این یک مثال رایج از نشتهای داده بزرگ است.

- مجوزهای بیش از حد (Excessive Permissions): عدم اجرای قاطعانه اصل حداقل امتیاز (Principle of Least Privilege – PoLP) در محیطهای ابری، که به کاربران یا سرویسها بیشتر از حد مورد نیازشان مجوز میدهد.

- عدم وجود احراز هویت چندعاملی (MFA): عدم فعالسازی MFA، به ویژه برای حسابهای مدیریتی (Administrative Accounts) در محیط ابری، که خطر تصاحب حساب (Account Takeover) را در صورت لو رفتن رمز عبور به شدت افزایش میدهد.

پیامدهای مدیریتی و فنی و نمونههای واقعی

از منظر مدیریت ریسک (Risk Management)، پیامدهای پیکربندی نادرست بسیار فراتر از یک حفره کوچک در کد هستند و مستقیماً بر ثبات مالی و شهرت سازمان تأثیر میگذارند.

ابعاد ریسک و پیامدهای سازمانی

- نشت داده و زیانهای مالی: پیکربندیهای نادرست، دومین عامل رایج پس از فیشینگ (Phishing) در نشت دادهها هستند.

- هزینه متوسط یک نشت داده در سال ۲۰۲۴ به ۴.۸۸ میلیون دلار رسیده است.

- اختلال در عملیات (Operational Disruptions) ناشی از حملات موفق میتواند منجر به ضرر تا ۹,۰۰۰ دلار در دقیقه شود.

- جریمههای انطباق و نظارتی (Compliance and Regulatory Fines):

- سیستمهای دارای پیکربندی نادرست اغلب در ممیزیها (Audits) شکست میخورند و منجر به نقض مقرراتی مانند GDPR، HIPAA و PCI DSS میشوند که جریمههای سنگینی را به دنبال دارد.

- آسیب به شهرت و از دست دادن اعتماد مشتری:

- وقتی سازمانی به دلیل ضعف در پیکربندی، دادههای مشتریان را به خطر میاندازد، اعتماد عمومی آسیب میبیند که تأثیر منفی طولانیمدتی بر کسب و کار دارد.

نمونههای بحرانی از حملات پیکربندی نادرست

- نشت دادههای Capital One (2019): این حمله به دلیل پیکربندی نادرست فایروال برنامه وب (WAF) رخ داد که به مهاجم اجازه داد به بیش از ۱۰۰ میلیون رکورد مشتری دسترسی پیدا کند. این حادثه بر اهمیت اعتبارسنجی (Validation) منظم تنظیمات امنیتی تأکید کرد.

- حمله JIRA/NASA (2018): ناسا قربانی یک پیکربندی نادرست در ابزار Atlassian JIRA شد. پیکربندی نادرست مجوز دسترسی جهانی (Authorization Misconfiguration in Global Permissions) باعث افشای اطلاعات حساس مربوط به پروژهها و پرسنل شد. این نمونه بر لزوم بررسی دقیق مجوزهای پیشفرض در ابزارهای SaaS تأکید میکند.

- باتنت Mirai: این باتنت در سال ۲۰۱۶ از دستگاههای شبکه آلوده (مانند روترها و دوربینهای مداربسته) استفاده کرد که دارای رمزهای عبور پیشفرض ناامن بودند. این حمله نشان داد که پیکربندی نادرست در دستگاههای IoT نیز یک ریسک جدی است.

رویکرد سیستماتیک: شناسایی، ممیزی و اعتبارسنجی ریسک

برای مقابله با پیکربندی نادرست، مدیران امنیتی باید فرآیندهایی را پیادهسازی کنند که نه تنها رخدادها را شناسایی کند، بلکه به طور مستمر اثربخشی تدابیر دفاعی را اعتبارسنجی کند.

گام ۱: تعریف و مدیریت خطوط مبنای امنیتی (Defining and Managing Security Baselines)

اولین اقدام، حذف مفاهیم “حدس و گمان” و جایگزینی آن با استانداردهای ملموس است.

- استانداردسازی پیکربندی: خطوط مبنای امنیتی واضح و مستند را برای تمامی سیستمهای عامل، پایگاههای داده، دستگاههای شبکه و نقاط پایانی (Endpoints) تعریف کنید.

- استفاده از چارچوبهای سختسازی: برای مثال، استفاده از معیارهای CIS Benchmarks یا راهنماهای فنی پیادهسازی امنیتی DoD (DoD STIGs) برای دریافت توصیههای دقیق پیکربندی.

- مدیریت تغییر (Change Management): پیادهسازی یک فرآیند رسمی مدیریت تغییر که شامل تنظیم و مستندسازی خطوط مبنا، شناسایی تغییرات مجاز و غیرمجاز، و بهروزرسانی مستندات پس از هر تغییر قانونی باشد.

گام ۲: ممیزی فعال و اسکن مداوم (Proactive Auditing and Continuous Scanning)

نظارت مداوم حیاتی است، زیرا پیکربندیها در طول زمان تمایل به انحراف (Drift) دارند.

- اسکن آسیبپذیری و پیکربندی: استفاده از ابزارهای خودکار برای اسکن مداوم زیرساخت، جهت شناسایی سیستمهای وصلهنشده (Unpatched Systems)، تنظیمات دسترسی ضعیف، و سایر ناهنجاریهای پیکربندی.

- ممیزیهای منظم (Regular Audits): انجام بازبینیهای دورهای تنظیمات امنیتی برای تشخیص انحراف پیکربندی (Configuration Drift) که میتواند به دلیل بهروزرسانیها، وصلهها یا خطاهای انسانی ایجاد شود.

- بررسی لاگهای متمرکز (Centralized Log Review): استفاده از سیستمهای مدیریت اطلاعات و رویدادهای امنیتی (SIEM) برای جمعآوری و تحلیل متمرکز لاگها و رصد ناهنجاریها. لاگها میتوانند تغییرات غیرمجاز پیکربندی یا فعالیتهای غیرعادی کاربر (مانند تغییرات مجوز فایل) را نشان دهند.

گام ۳: اعتبارسنجی ریسک و اولویتبندی فنی (Risk Validation and Technical Prioritization)

مهمترین چالش، تعیین این است که کدام پیکربندی نادرست واقعاً قابل بهرهبرداری است.

- تست نفوذ (Penetration Testing): انجام تست نفوذ و شبیهسازی حملات برای اعتبارسنجی فنی (Technical Validation) اینکه آیا پیکربندیهای نادرست شناسایی شده واقعاً یک مسیر حمله مؤثر را فراهم میکنند.

- مدیریت مداوم ریسک در معرض تهدید (Continuous Threat Exposure Management – CTEM): استفاده از پلتفرمهایی که نه تنها وجود پیکربندی نادرست را شناسایی میکنند، بلکه قابلیت بهرهبرداری در دنیای واقعی (Real-World Exploitability) را نیز اعتبارسنجی میکنند.

- اولویتبندی بر اساس تأثیر تجاری: پیکربندیها را بر اساس شدت آسیبپذیری (Severity)، قابلیت بهرهبرداری (Exploitability) و تأثیر بالقوه بر عملیات تجاری (Potential Business Impact) اولویتبندی کنید تا منابع محدود بر روی آسیبهای پرخطر متمرکز شوند.

بهبودو پیشگیری: راهکارهای عملیاتی برای مدیران

پیشگیری پایدار، نیازمند اتوماسیون قوی و اجرای سختگیرانه اصول امنیتی در کل چرخه عمر توسعه نرمافزار (SDLC) و عملیات است.

۱. اتوماسیون و ایجاد فرآیندهای بهبود تکرارپذیر (Automation and Repeatable Hardening Processes)

اتوماسیون، خطای انسانی را در پیکربندیهای تکراری حذف میکند.

- استانداردسازی استقرار: ایجاد فرآیندهای بهبود تکرارپذیر (Repeatable Hardening Processes) برای اطمینان از اینکه محیطهای توسعه (Development)، تست (Testing) و تولید (Production) همگی از تنظیمات امنیتی یکسانی پیروی میکنند، با این تفاوت که باید از اعتبارنامههای متفاوت و امن استفاده شود.

- پلتفرم مینیمال (Minimal Platform): تضمین کنید که تمام ویژگیها، مؤلفهها، مستندات و نمونه برنامههای غیرضروری به طور پیشفرض حذف یا غیرفعال شوند تا سطح حمله کاهش یابد.

۲. پیادهسازی سختگیرانه کنترلهای دسترسی (Strict Access Control Implementation)

این مهمترین اصل فنی و مدیریتی برای جلوگیری از دسترسی بیش از حد است.

- اصل حداقل امتیاز (PoLP): این اصل باید در تمامی لایهها (کاربران، سرویسها، برنامهها و پایگاههای داده) اجرا شود تا اطمینان حاصل شود که هیچ هویتی بیش از حد مورد نیاز مجوز ندارد.

- قوانین پیشفرض منع (Deny-by-Default): در تنظیمات فایروال و کنترلهای دسترسی، همواره سیاست منع پیشفرض (Deny-by-Default) را اجرا کنید و فقط ترافیک یا دسترسیهای مورد نیاز را به صراحت مجاز کنید.

- احراز هویت چندعاملی (MFA): فعالسازی MFA برای تمامی حسابهای مدیریتی (Admin Accounts) و دسترسیهای ابری، به ویژه برای جلوگیری از حملات تصاحب حساب.

۳. مدیریت پیشگیرانه زیرساخت (Proactive Infrastructure Management)

مدیران باید فراتر از وصله زدن، به امنیت عملیات (SecOps) توجه کنند.

- مدیریت وصله مستمر: ایجاد یک برنامه مدیریت وصله (Patch Management Program) قوی برای اطمینان از بهروزرسانی به موقع تمامی سیستمعاملها، فریمورکها (Frameworks) و نرمافزارهای شخص ثالث (Third-Party Software).

- اعمال تنظیمات امنیتی بر روی دستگاههای شبکه: پیکربندی صحیح فایروالها، روترها و سوئیچها برای مسدود کردن دسترسیهای غیرمجاز و اجرای تقسیمبندی منطقی شبکه (Logical Network Segmentation).

- حذف اعتبارنامههای پیشفرض: تمامی رمزهای عبور و نامهای کاربری پیشفرض باید بلافاصله پس از استقرار تغییر داده شوند و از سیاستهای رمز عبور قوی (مانند حداقل ۱۵ کاراکتر) استفاده شود.

- رمزنگاری اجباری دادهها: اطمینان از استفاده از رمزنگاری قوی (Strong Encryption) برای دادههای در حال استراحت (Data-at-Rest) و در حال انتقال (Data-in-Transit).

۴. امنیت ابری و API (Cloud and API Security)

با توجه به افزایش وابستگی به ابر، این لایه نیاز به توجه ویژه مدیریتی دارد.

- بررسی مجوزهای ابری: به طور منظم مجوزهای دسترسی به منابع ذخیرهسازی ابری (Cloud Storage Permissions) مانند S3 Buckets را ممیزی کنید تا عمومی (Public) یا بیش از حد مجاز نباشند.

- استفاده از ابزارهای CSPM: استفاده از راهکارهای مدیریت وضعیت امنیتی ابری (Cloud Security Posture Management – CSPM) برای نظارت خودکار و شناسایی ناهنجاریهای پیکربندی در محیطهای ابری، VMها و کانتینرها.

آموزش، آگاهی و پایداری (Training, Awareness, and Sustainability)

پیکربندی نادرست اغلب به دلیل نبود آگاهی رخ میدهد. هیچ ابزار فنی نمیتواند جایگزین کارکنان آگاه شود.

- برنامههای آموزشی مستمر: برگزاری جلسات آموزشی منظم و مستمر برای کلیه پرسنل (تیمهای توسعه، عملیات و کاربران نهایی) در مورد شیوههای پیکربندی امن و پیامدهای خطای انسانی.

- آموزش توسعهدهندگان در زمینه امنیت: آموزش شیوههای کدنویسی امن (Secure Coding Practices) برای جلوگیری از تزریق آسیبپذیریها در مرحله توسعه (مانند اعتبارسنجی ورودی (Input Validation) و مدیریت صحیح خطا).

- حذف اطلاعات حساس در فاز توسعه: اطمینان از اینکه هیچ اعتبارنامه (Credential) یا اطلاعات محرمانهای در کد منبع (Source Code) یا مخازن (Repositories) سختکد (Hardcoded) نشده باشد.

جدول مراحل چرخه حیات مدیریت پیکربندی نادرست

| مرحله (Stage) | هدف (Objective) | اقدامات مدیریتی/فنی مثال | خروجی (Outcome) |

|---|---|---|---|

| شناسایی (Identify) | کشف پیکربندیهای نادرست قبل از مهاجمان | ممیزیهای امنیتی، اسکن آسیبپذیری، تحلیل لاگ | لیست اولویتبندی شدهای از نقاط ضعف |

| ارزیابی (Assess) | ارزیابی تأثیر تجاری هر پیکربندی نادرست | مدلسازی ریسک (Risk Scoring)، ارزیابی قابلیت بهرهبرداری | اولویتهای روشن برای ترمیم (Remediation) |

| ترمیم (Remediate) | اعمال اصلاحات و وصلهها | تغییر هدفمند پیکربندیها، اجرای حداقل امتیاز | کاهش سطح حمله (Attack Surface) |

| اعتبارسنجی (Validate) | اطمینان از اثربخشی ترمیم انجام شده | اعتبارسنجی مستمر (Continuous Validation) از طریق شبیهسازی حملات | بستن قطعی گپهای امنیتی و تأیید اصلاحات |

| پیشگیری (Prevent) | جلوگیری از تکرار مجدد مسائل | اتوماسیون، حاکمیت (Governance)، آموزش | حفاظت پایدار و سازگار |

| حفظ (Sustain) | نظارت مستمر بر وضعیت | مدیریت مداوم ریسک در معرض تهدید (CTEM) | تابآوری مداوم سازمان |

نتیجهگیری نهایی: فراتر از چکلیست، به سوی تابآوری (Resilience)

در محیطهای فناوری اطلاعات که به سرعت در حال تکامل هستند، حذف کامل پیکربندیهای نادرست تقریباً غیرممکن است. با این حال، وظیفه ما به عنوان متخصصان امنیت، تبدیل این ریسک ذاتی به یک عامل قابل مدیریت است. راهکار، نه در صرفاً پیروی از یک چکلیست ثابت، بلکه در استقرار یک مکانیزم مدیریت پیکربندی خودکار و مستمر نهفته است.

مدیران امنیتی باید بر سرمایهگذاری در فرآیندهای بهبود تکرارپذیر، اجرای قاطعانه اصل حداقل امتیاز در تمامی لایهها، و مهمتر از همه، اعتبارسنجی مستمر اثربخشی کنترلها در برابر سناریوهای حمله واقعی (CTEM) تمرکز کنند. تنها از طریق این رویکرد فعالانه و مدیریتی-فنی، میتوان مطمئن شد که پیکربندیهای نادرست دیگر به عنوان یک “خوشامدگویی” برای مهاجمان عمل نخواهند کرد، بلکه به یک سد نفوذناپذیر تبدیل خواهند شد.

بدون دیدگاه