در دنیای بههمپیوسته امروزی، تهدیدهای امنیت سایبری (cybersecurity threats) از همیشه پیچیدهتر و فراگیرتر شدهاند. راهحلهای سنتی امنیتی، مانند آنتیویروسها (Antivirus) و فایروالها، اغلب در برابر حملات پیشرفته و پایدار (Advanced Persistent Threats – APTs)، حملات روز صفر (zero-day exploits) و بدافزارهای بدون فایل (fileless malware) ناکارآمد هستند. در اینجا، مفهوم تشخیص و واکنش نقطه پایانی (Endpoint Detection and Response – EDR) بهعنوان یک رویکرد قدرتمند و فعال برای حفاظت از نقاط پایانی (endpoints) و در نتیجه، کل شبکه، مطرح میشود.

EDR یک فناوری امنیت سایبری است که بهطور پیوسته نقاط پایانی (شامل لپتاپها، دسکتاپها، سرورها و ماشینهای مجازی) را برای یافتن شواهدی از تهدیدها رصد میکند. راهحلهای EDR، چرخه حیات تهدید (threat lifecycle) را بهطور کامل بررسی کرده و اطلاعاتی در مورد نحوه ورود، محل حضور و کارهای جاری تهدید ارائه میدهند تا قبل از اینکه تهدید بتواند گسترش یابد، آن را در نقطه پایانی مهار کنند.

اگرچه بسیاری از سیستمهای EDR امروزی بهصورت مبتنی بر ابر (cloud-based) ارائه میشوند، اما پیادهسازی این راهحلها به صورت درون سازمانی (on-premises) یا “در محل” نیز امکانپذیر است. تمرکز این مقاله بر بررسی ویژگیهای راهحلهای EDR است که در بستر سازمان و نه در بستر ابر، پیادهسازی و مدیریت میشوند.

EDR چیست و تفاوت آن با راهحلهای سنتی

EDR در حوزه امنیت سایبری (cyber security) بهعنوان یک حفاظت پیشرفته در نظر گرفته میشود. در حالی که پلتفرمهای حفاظت از نقطه پایانی (Endpoint Protection Platforms – EPP) عمدتاً بر پیشگیری (prevention) در مرز شبکه تمرکز دارند و تلاش میکنند تا از ورود تهدیدات جلوگیری کنند [۲, ۳۰۵، ۳۷۴]، EDR بر تشخیص و واکنش به تهدیدات پیشرفتهای که از سدهای دفاعی اولیه عبور کرده و وارد محیط شدهاند، تمرکز دارد. حتی بهترین راهکارهای EPP یا آنتیویروسهای سنتی نیز نمیتوانند صددرصد تهدیدات را مسدود کنند. EDR برای مقابله با تهدیدات پنهان (stealthier threats) که از دفاعهای محیطی فرار میکنند، ضروری است.

نقش EDR در امنیت سازمان:

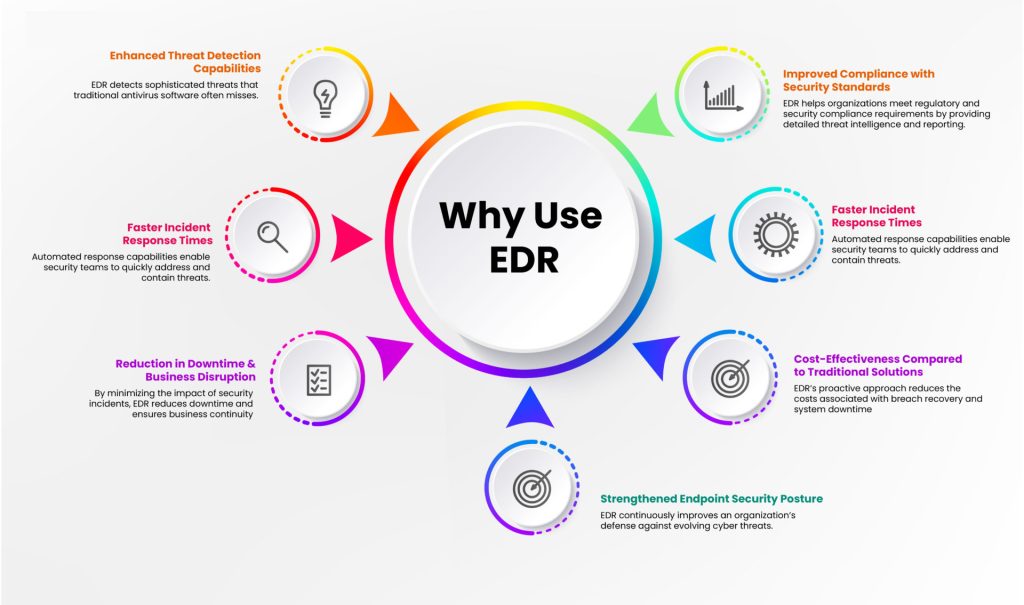

- تشخیص تهدیدات پیشرفته: EDR با استفاده از تحلیل پیشرفته (advanced analytics) و تحلیل رفتاری (behavioral analysis)، میتواند طیف وسیعتری از تهدیدات از جمله بدافزارهای ناشناخته و متغیر را شناسایی کند.

- کاهش زمان ماندگاری تهدید (Dwell Time): قابلیتهای واکنش خودکار EDR کمک میکند تا تهدیدات بهسرعت مهار و کاهش داده شوند، و زمان دسترسی مهاجم به سیستمها را به حداقل میرساند.

- دید عمیقتر (Enhanced Visibility): EDR دید عمیق و دانهای (granular visibility) به فعالیتهای سطح نقطه پایانی ارائه میدهد، که این امر برای درک نحوه وقوع حمله و شناسایی آسیبپذیریها حیاتی است.

سازوکار EDR درون سازمانی (On-Premise) چگونه است؟

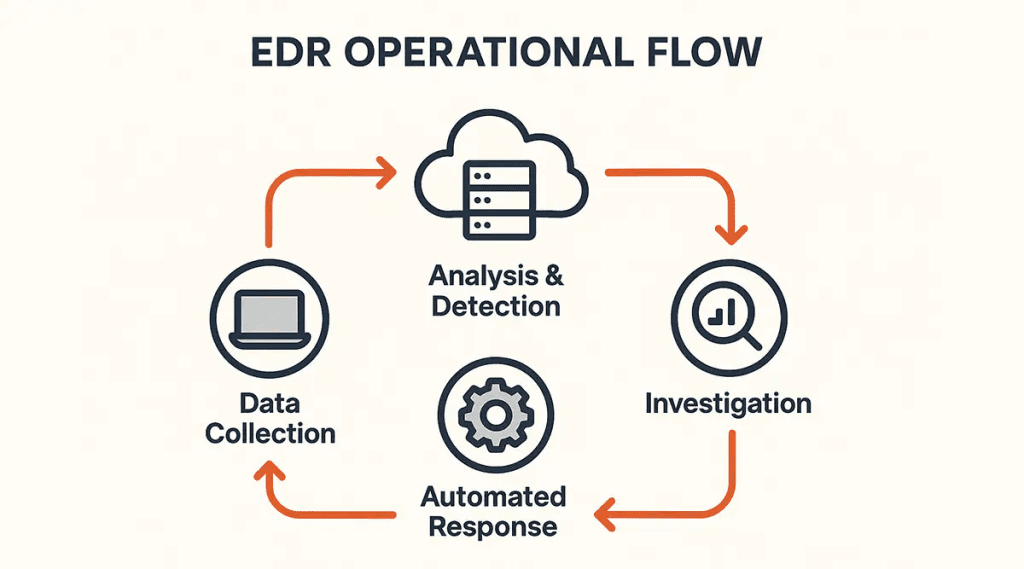

صرف نظر از اینکه یک راهحل EDR بهصورت ابری یا درون سازمانی پیادهسازی شود، فرآیند اصلی آن شامل یک چرخه پیوسته است:

- جمعآوری دادهها و تلهمتری (Telemetry):

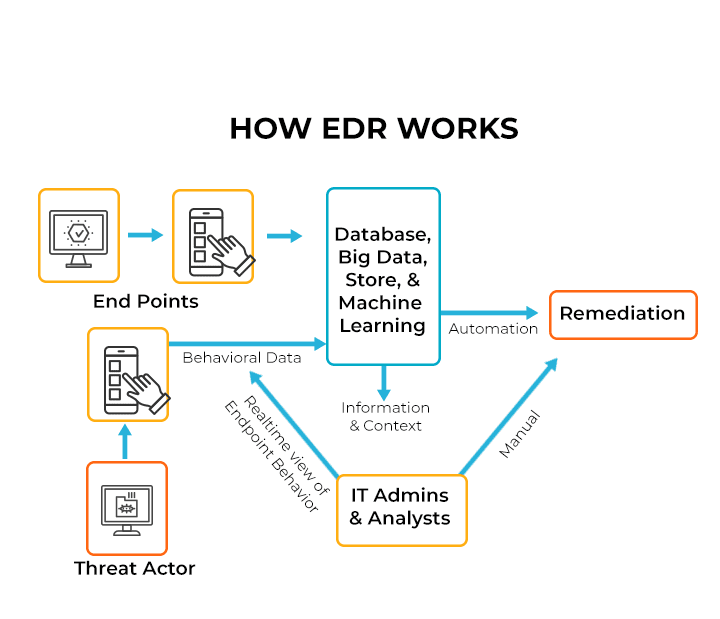

- EDR نیازمند نصب یک عامل نرمافزاری (software agent) بر روی تمامی نقاط پایانی است.

- این عاملها بهطور پیوسته حجم زیادی از دادهها (تلهمتری) را جمعآوری میکنند. این دادهها شامل جزئیاتی مانند اجرای فرآیندها (process execution)، تغییرات سیستم فایل (file system changes)، اتصالات شبکه و استفاده از رسانههای قابل جابجایی (removable media) میشوند.

- در یک مدل درون سازمانی، این دادهها بهجای ارسال به یک ابر خارجی، به یک سرور مرکزی یا مخزن داده (data lake) که در داخل دیتاسنتر (data center) خود سازمان مستقر است، منتقل و ذخیره میشوند.

- تحلیل رفتاری و هوش تهدید (Behavioral Analysis and Threat Intelligence):

- دادههای تلهمتری با استفاده از تکنیکهای تحلیلی پیچیده شامل تحلیل رفتاری، یادگیری ماشین (Machine Learning – ML) و هوش تهدید (Threat Intelligence)، تجزیه و تحلیل میشوند.

- این تحلیلها به دنبال شاخصهای سازش (Indicators of Compromise – IOCs) و شاخصهای حمله (Indicators of Attack – IOAs) هستند که نشاندهنده فعالیتهای مخرب یا ناهنجار (anomalous) هستند.

- واکنش و مهار (Response and Containment):

- هنگامی که یک فعالیت مشکوک شناسایی میشود، EDR یک هشدار (alert) فعال برای تیم امنیتی ارسال میکند.

- EDR قابلیتهای واکنش خودکار را فعال میکند که میتواند شامل جداسازی نقطه پایانی آلوده (endpoint isolation) از شبکه باشد تا از حرکت جانبی (lateral movement) تهدید جلوگیری شود.

- این واکنشهای خودکار، زمان لازم برای مقابله با تهدید (remediation time) را به حداقل میرساند.

- تحقیقات و حذف (Investigation and Elimination):

- پس از مهار تهدید، EDR ابزارهای تحقیقاتی دقیق (forensic tools) ارائه میدهد تا تحلیلگران بتوانند کل زنجیره حمله (attack chain) را مشاهده کنند و به سؤالاتی مانند “فایل از کجا منشأ گرفته است؟” یا “با چه دادهها و برنامههایی در تعامل بوده است؟” پاسخ دهند.

- فرآیند حذف شامل از بین بردن فایلهای مخرب، پاک کردن آنها از نقاط پایانی و بازگرداندن (restoring) سیستمها به حالت امن پیش از حمله است.

مزایای کلیدی پیادهسازی EDR درون سازمانی (On-Premise)

انتخاب مدل پیادهسازی (ابری یا درون سازمانی) تصمیمی استراتژیک است. مدل درون سازمانی برای سازمانهای خاص، مزایای مهمی ارائه میدهد:

- کنترل مطلق بر دادهها (Data Control) و حاکمیت داده (Data Sovereignty):

- مهمترین مزیت استقرار EDR درون سازمانی، کنترل بیشتر بر دادهها و پیکربندیهای امنیتی است.

- سازمانهایی که الزامات نظارتی سختگیرانهای دارند (مانند نهادهای مالی، دولتی یا بهداشتی) اغلب باید مطمئن شوند که دادههای حساس، به خصوص دادههای تلهمتری که شامل اطلاعات جزئی از سیستمها هستند، در داخل مرزهای شبکه خود باقی میمانند. این امر تضمینکننده حاکمیت داده درون سازمانی (on-premises data sovereignty) است.

- انطباق (Compliance) و ممیزی (Auditing):

- راهکارهای EDR با ارائه گزارشهای دقیق و ثبت جزئیات فعالیتهای نقطه پایانی، به سازمانها کمک میکنند تا الزامات انطباق (regulatory requirements) مانند مقررات GDPR یا HIPAA را برآورده سازند.

- در مدل درون سازمانی، حفظ مسیرهای ممیزی (audit trails) و مستندسازی پاسخهای امنیتی (security responses) بهمنظور تأیید انطباق، آسانتر است.

- تکیه کمتر بر اتصالات خارجی:

- اگرچه EDR درون سازمانی هنوز هم به هوش تهدید جهانی (global threat intelligence) نیاز دارد، اما پردازش و تحلیل اصلی دادهها بهصورت محلی انجام میشود. این امر اتکای سازمان به پایداری و ظرفیت اتصالات اینترنتی خارجی را برای عملیات اصلی امنیت، کاهش میدهد.

تأثیر EDR بر عملیات امنیتی (SecOps)

EDR بهعنوان ستون فقرات یک مرکز عملیات امنیتی مدرن (SOC) عمل میکند.

- کاهش خستگی هشدار (Alert Fatigue): حجم زیاد هشدارهای تولید شده توسط سیستمهای امنیتی میتواند تحلیلگران را خسته کند و منجر به از دست رفتن تهدیدات حیاتی شود. EDR با استفاده از تحلیل رفتاری و AI، هشدارهای با اولویت بالا (high-fidelity alerts) را شناسایی و اولویتبندی میکند، که این امر به تیم SOC اجازه میدهد تا بر روی مهمترین تهدیدات تمرکز کنند.

- پشتیبانی از شکار تهدید (Threat Hunting): EDR با ارائه دادههای پزشکی قانونی (forensic data) و قابلیتهای جستجوی پیشرفته، ابزارهای لازم را برای تحلیلگران جهت شکار فعال تهدیدات پنهان در شبکه، فراهم میکند. این رویکرد فعال، به کشف حملاتی که ممکن است ماهها پنهان مانده باشند، کمک میکند.

- یکپارچهسازی با ابزارهای موجود: EDR میتواند با سیستمهای مدیریت رویداد و اطلاعات امنیتی (Security Information and Event Management – SIEM) و همچنین سامانههای ارکستراسیون، اتوماسیون و واکنش امنیتی (Security Orchestration, Automation, and Response – SOAR) یکپارچه شود. این یکپارچگی، دیدگاه جامعتری از حوادث امنیتی در کل زیرساخت IT ارائه داده و پاسخهای خودکار و پیچیدهتر را امکانپذیر میسازد.

نتیجهگیری

راهحل تشخیص و واکنش نقطه پایانی (EDR) امروزه دیگر یک گزینه لوکس نیست، بلکه یک ضرورت برای هر استراتژی امنیت سایبری قوی به شمار میرود. EDR با فراهم کردن دید لحظهای (real-time visibility) و قابلیتهای پیشرفته واکنش خودکار، سازمانها را قادر میسازد تا از نقاط پایانی خود در برابر پیچیدهترین حملات محافظت کنند.

در حالی که بسیاری از سازمانها به دلایل مقیاسپذیری و سهولت مدیریت (ease of management) به سمت راهحلهای ابری گرایش دارند، مدل EDR درون سازمانی (On-Premise) نقش حیاتی خود را برای نهادهایی که الزامات حاکمیت داده سختگیرانه و نیاز به کنترل کامل بر زیرساختهای خود دارند، حفظ میکند. انتخاب یک راهحل EDR، چه ابری و چه درون سازمانی، باید با توجه به نیازهای خاص سازمان، زیرساخت موجود و الزامات انطباق (compliance requirements) صورت گیرد. سرمایهگذاری در EDR، تضمینکننده حفاظت پیشرفته و تداوم کارایی عملیاتی سازمان در برابر چشمانداز تهدیدات روبهتوسعه است.

بدون دیدگاه