در عصر دیجیتال امروز، جایی که ارتباطات شبکهای و تبادل دادهها ستون فقرات کسبوکارها و زندگی روزمره ما را تشکیل میدهند، درک مفاهیم اساسی مانند «نقطه پایانی» و «نقطه پایانی API» از اهمیت بالایی برخوردار است. این مقاله به بررسی عمیق این مفاهیم، نقش حیاتی آنها، چگونگی عملکردشان، و مهمتر از همه، راهکارهای ضروری برای حفاظت از آنها در برابر تهدیدات سایبری میپردازد.

نقطه پایانی چیست؟

نقطه پایانی (Endpoint)، به طور کلی، هر دستگاه فیزیکی یا مجازی است که به یک شبکه متصل میشود و به عنوان یک نقطه ورود یا خروج برای ارتباطات دادهای عمل میکند. این دستگاهها، ارتباطات رفت و برگشت را در سراسر شبکه میپذیرند.

مثالهایی از نقاط پایانی:

- دستگاههای سنتی: رایانههای رومیزی، لپتاپها، سرورها، ایستگاههای کاری.

- دستگاههای موبایل: گوشیهای هوشمند، تبلتها.

- دستگاههای اینترنت اشیا (IoT): دوربینهای امنیتی، ترموستاتهای هوشمند، دستگاههای پزشکی، حسگرها، لوازم خانگی هوشمند، ساعتهای هوشمند، ردیابهای سلامت، سیستمهای ناوبری، دستگاههای صنعتی، و حتی ترموستات آکواریوم.

- نقاط پایانی مجازی: ماشینهای مجازی (VM)، محیطهای ابری، برنامههای مبتنی بر وب و سایر منابع قابل دسترس از طریق شبکه.

- سایر موارد: سیستمهای نقطه فروش (POS)، چاپگرهای دیجیتال.

چه مواردی نقطه پایانی محسوب نمیشوند؟

دستگاههای زیرساختی که شبکه روی آنها اجرا میشود، مانند روترها، سوئیچها، فایروالها، گیتویهای شبکه و لود بالانسرها، معمولاً به عنوان «تجهیزات محل مشتری (CPE)» شناخته میشوند و نقطه پایانی به شمار نمیآیند. این دستگاهها به جای اینکه خودشان نقطه پایانی تبادل داده باشند، به عنوان واسطه برای انتقال داده عمل میکنند.

نقش و اهمیت نقاط پایانی در شبکه

نقاط پایانی نقشی محوری در عملکرد هر شبکه ایفا میکنند. آنها رابط بین کاربران یا فرآیندها و زیرساخت بزرگتر شبکه هستند و به عنوان مقصد نهایی برای تبادل داده عمل میکنند. هر نقطه پایانی با یک آدرس منحصر به فرد (مانند آدرس IP یا URL) شناسایی میشود که امکان ارتباط با سایر دستگاهها را فراهم میکند.

چرا نقاط پایانی حیاتی هستند؟

- آغاز و تسهیل ارتباطات: نقاط پایانی جلسات ارتباطی را آغاز میکنند، درخواستهای داده را پردازش کرده و اطلاعات را به سایر دستگاهها منتقل میکنند.

- نقاط پردازش و ذخیرهسازی داده: آنها نقاطی حیاتی برای پردازش، تعامل و ذخیرهسازی دادهها هستند و اغلب عملیات تجاری مهمی مانند پردازش سفارشات یا تحلیل دادهها را اجرا میکنند.

- ستون فقرات عملیات: اهمیت آنها در عملیات روان و ارتباطات یکپارچه در شبکههای محلی، گسترده و حتی ابری بسیار زیاد است.

- چالشهای ناشی از تنوع و پراکندگی نقاط پایانی: با افزایش روزافزون کار از راه دور و هیبریدی، سیاستهای «دستگاه شخصی خود را بیاورید (BYOD)» و ابتکارات اولویتبندی ابر (cloud-first)، مرزهای سنتی شبکه از بین رفته است. این تحولات باعث شده تا تعداد و تنوع نقاط پایانی به طور تصاعدی افزایش یابد. کاربران اکنون از هر مکانی و با استفاده از دستگاههای مدیریت شده و مدیریت نشده به منابع شرکتی متصل میشوند، که به طور قابل توجهی سطح حمله را گسترش میدهد.

نقطه پایانی API چیست؟

نقطه پایانی API (API Endpoint) یک مفهوم مشابه اما با معنای خاصتر در زمینه رابطهای برنامهنویسی کاربردی (API) است. نقطه پایانی API یک URL است که به عنوان نقطه تماس بین یک کلاینت API و یک سرور API عمل میکند. این نقطه در واقع مکان خاصی است که یک API درخواستهای مربوط به دادهها و قابلیتها را دریافت میکند.

بهتر است نقطه پایانی API را به عنوان مقصد نهایی هر درخواستی که از کلاینت به سرور ارسال میشود، تصور کنیم. URL به منزله «آدرس» یا «مسیر» مکتوبی است که کلاینت باید برای دسترسی یا ارسال دادههای مورد نظر خود دنبال کند.

ساختار یک نقطه پایانی API

نقاط پایانی API معمولاً دارای یک مسیر پایه (base path) هستند که اغلب یک زیردامنه اختصاصی است (مانند cdn.contentful.com). برای تکمیل نقطه پایانی، یک پسوند (suffix) به این URL پایه اضافه میشود که منبع خاصی را که میخواهید به آن دسترسی پیدا کنید، مشخص میکند (به عنوان مثال، «repos» درapi.github.com/repos).

نحوه عملکرد نقاط پایانی API

نقاط پایانی API با اتصال کلاینتها و سرورهای API و مدیریت انتقال داده بین آنها کار میکنند. این فرآیند از طریق یک چرخه درخواست و پاسخ (Request-Response Cycle) انجام میشود:

- ارسال درخواست: کلاینت API یک درخواست را، معمولاً به شکل یک URL، به سرور API ارسال میکند. این درخواست شامل متد (method) که نشاندهنده عملیات مورد نظر است (مانند GET برای بازیابی یا POST برای ایجاد)، و همچنین هدرهای ضروری، پارامترها، اطلاعات احراز هویت و دادههای بدنه است.

- احراز هویت: سرور API درخواست را احراز هویت میکند تا هویت کلاینت را تأیید کند.

- اعتبار سنجی ورودی: سرور API دادههای ورودی درخواست را اعتبار سنجی میکند تا اطمینان حاصل شود که فرمت و محدودیتهای مورد انتظار را رعایت میکنند.

- بازیابی یا دستکاری داده و ارسال پاسخ: سرور API دادههای مربوطه را بازیابی یا دستکاری کرده و سپس پاسخ را به کلاینت بازمیگرداند. این پاسخ معمولاً شامل یک کد وضعیت (status code) است که نتیجه درخواست را نشان میدهد و همچنین شامل بدنه (body) است که حاوی دادههای واقعی درخواستی (در صورت موفقیتآمیز بودن درخواست) میباشد.

انواع نقاط پایانی API

معماری یک API بر نحوه عملکرد نقاط پایانی آن تأثیر میگذارد.

- نقاط پایانی REST API: REST (Representational State Transfer) متداولترین معماری API امروزی است. REST API ها معمولاً دارای نقاط پایانی متعددی هستند که ساختارهای داده ثابتی را برمیگردانند. این رویکرد ممکن است کلاینت را ملزم کند تا برای به دست آوردن دقیق دادههای مورد نیاز، چندین درخواست را به صورت زنجیرهای ارسال کند. REST از متدهای HTTP مانند GET، POST، PUT، PATCH و DELETE برای انجام عملیات استفاده میکند.

- نقاط پایانی GraphQL: GraphQL یک زبان پرسوجوی منبع باز برای API ها است. بر خلاف REST، GraphQL به کلاینتها این امکان را میدهد که با یک نقطه پایانی واحد تعامل داشته باشند و دقیقا دادههای مورد نیاز خود را در یک درخواست واحد مشخص کنند. این روش تعداد رفت و برگشتها بین کلاینت و سرور را کاهش میدهد که میتواند قابلیت اطمینان و عملکرد را با کاهش حجم دادههای منتقل شده بهبود بخشد.

- نقاط پایانی RPC (Remote Procedure Call): در معماری RPC، نقاط پایانی درخواستهای تابع از راه دور را تسهیل میکنند، به گونهای که گویی این درخواستها به صورت محلی در سرور انجام میشوند.

اهمیت نقاط پایانی API

نقاط پایانی API برای اکوسیستم API اینترنت حیاتی هستند.

- تسهیل ارتباطات و اشتراکگذاری دادهها: آنها به عنوان دروازههایی عمل میکنند که API ها از طریق آنها اطلاعات را ارسال و دریافت میکنند، و از این رو برای نحوه ارتباط و عملکرد برنامهها اساسی هستند. از طریق نقاط پایانی است که سازمانها میتوانند دادهها و قابلیتهای برنامههای خود را به اشتراک بگذارند.

- نقش حیاتی در عملکرد برنامهها: نقاط پایانی مشخص میکنند که منابع توسط API ها از کجا قابل دسترسی هستند و نقش کلیدی در تضمین عملکرد صحیح نرمافزاری که با آنها تعامل دارد، ایفا میکنند. عملکرد API به توانایی آن در برقراری ارتباط موثر با نقاط پایانی API متکی است. بدون نقاط پایانی API که به درستی کار کنند، ارتباط بین برنامهها و سازمانهای مختلف پیچیدهتر و ناکارآمدتر خواهد شد، اگر نگوییم غیرممکن.

احراز هویت و امنیت نقاط پایانی API

از آنجایی که نقاط پایانی API دروازههایی برای دسترسی به دادهها و قابلیتهای برنامه هستند، هدف جذابی برای حملات سایبری محسوب میشوند. بنابراین، احراز هویت (Authentication) فرآیندی حیاتی است که اکثر API ها برای کنترل دسترسی به نقاط پایانی خود پیادهسازی میکنند. این امر نه تنها برای مدیریت حجم درخواستها یا غربالگری مشتریان پولی مهم است، بلکه برای حفاظت از API در برابر حملاتی که ممکن است به دنبال تزریق دادههای مخرب یا دسترسی به اطلاعات محرمانه باشند، ضروری است.

روشهای رایج احراز هویت:

- کلیدهای API (API Keys): یک شناسه منحصر به فرد است که نحوه دسترسی کاربران به یک API را ردیابی و کنترل میکند و دسترسی به دادهها و قابلیتها را از طریق یک نقطه پایانی فعال میسازد.

- اعتبارنامههای کاربری (User Credentials): برخی API ها از کاربران میخواهند که نام کاربری و رمز عبور مرتبط با سرویس خود را ایجاد کرده و سپس این اعتبارنامهها را برای دسترسی به نقاط پایانی به درخواستهای API خود ضمیمه کنند.

- احراز هویت توکنمحور (Token Authentication): API ها ممکن است توکنها را از پروتکلهایی مانند OpenID، OAuth یا JWT به عنوان راهی برای احراز هویت درخواستها به نقاط پایانی بپذیرند.

- امنیت لایه انتقال (TLS) (Transport Layer Security): به طور گسترده برای رمزگذاری ارتباطات اینترنتی استفاده میشود و میتواند برای برنامههای وب نیز اعمال شود. از آنجایی که TLS کلاینت و نقطه پایانی را احراز هویت میکند، هر دو طرف میتوانند به مشروعیت یکدیگر اطمینان داشته باشند.

- پروتکلهای ارتباطی رمزگذاری شده: استفاده از پروتکلهایی مانند HTTPS برای محافظت از دادهها در حین انتقال توصیه میشود.

بهترین روشها برای طراحی و توسعه نقاط پایانی API

طراحی موثر نقاط پایانی API برای ارتباطات روان و کارآمد بین API ها و در نتیجه، عملکرد بهتر برنامه شما، حیاتی است.

- ساختار قابل پیشبینی و بصری: استفاده از یک نامگذاری و ساختار واضح و بصری هنگام تعریف نقاط پایانی API شما مهم است. این یکپارچگی، تجربه کاربری قابل پیشبینیتری را برای مصرفکنندگان API شما ایجاد میکند و ادغام با API شما را آسانتر میسازد.

- اعتبارسنجی و پاکسازی دادههای ورودی: اعتبارسنجی ورودی فرآیند تأیید انطباق دادههای ارسالی به API با فرمت و محدودیتهای مورد انتظار است، در حالی که پاکسازی (sanitization) به اطمینان از عدم وجود کاراکترهای مخرب در دادههای ورودی کمک میکند. این فرآیندها باید در سطح متد انجام شوند تا از ورود هرگونه کد مخرب به گردش کار جلوگیری شود.

- مستندسازی واضح: مستندسازی API نقش مهمی در موفقیت کلی یک API ایفا میکند. تهیهکنندگان API باید هر نقطه پایانی API را به طور کامل مستند کنند، از جمله متدها، پارامترها و انواع دادههای پذیرفته شده. همچنین باید با زبانی ساده توضیح دهند که هر نقطه پایانی چه کاری انجام میدهد. پلتفرمهایی مانند Postman میتوانند به صورت خودکار مستندات API را تولید و منتشر کنند.

- آزمایش و نظارت مداوم: آزمایش API کمک میکند تا اطمینان حاصل شود که نقاط پایانی یک API طبق انتظار کار میکنند، حتی با تکامل API. Postman امکان ایجاد و اجرای تستهای API برای نقاط پایانی و خودکارسازی اجرای تستها را فراهم میکند. ابزارهایی مانند AlertSite از SmartBear برای نظارت بر عملکرد API ها و تشخیص زودهنگام مشکلات طراحی شدهاند.

- پاسخهای خطای معنادار: هنگامی که درخواستهای کلاینت API با شکست مواجه میشوند، باید پاسخهای معناداری ارائه دهید تا کاربران بدانند چه مشکلی پیش آمده است. در نقاط پایانی HTTP REST API، خطاها با کدهای وضعیت نشان داده میشوند، به عنوان مثال، «۴۰۴» به معنای «یافت نشد».

- محدودیتها و کنترل نرخ (Throttling): ممکن است برای اطمینان از استفاده منصفانه از API یا محافظت از آن در برابر سوءاستفاده، لازم باشد دسترسی به نقاط پایانی API را محدود کنید.

امنیت نقاط پایانی (عمومی)

امنیت نقاط پایانی (Endpoint Security) یا حفاظت از نقاط پایانی، شامل فرآیندها، خدمات و راهکارهایی است که برای محافظت از نقاط پایانی در برابر بازیگران مخرب و سوءاستفادهها طراحی شدهاند.

چرا امنیت نقاط پایانی حیاتی است؟

- دروازههای داده سازمانی: نقاط پایانی دروازههایی به دادههای شرکتی هستند و ذاتاً در برابر حملات آسیبپذیرند. مجرمان سایبری به طور خاص این دستگاهها را هدف قرار میدهند، زیرا آنها مستقیمترین مسیر به دادههای ارزشمند سازمانی را فراهم میکنند.

- افزایش سطح حمله: با توجه به گسترش کار از راه دور و هیبریدی، سیاستهای BYOD و مهاجرت به ابر، سطح حمله به طور قابل توجهی افزایش یافته است.

- آسیبپذیری در برابر خطای انسانی: نقاط پایانی به کاربران متکی هستند تا اقدامات امنیتی را اجرا کنند، که جای خطای انسانی را باقی میگذارد.

- هزینههای بالای نقض داده: نقض دادهها میتواند هزینههای گزافی به همراه داشته باشد. میانگین هزینه نقض داده در سطح جهانی میلیونها دلار است. این هزینهها شامل از دست دادن کسبوکار، آسیب به شهرت، جریمههای قانونی و سرقت مالکیت فکری است.

- اهمیت برای مشاغل کوچک: ۴۳ درصد حملات سایبری شامل مشاغل کوچک میشود. آنها اهداف اصلی هستند زیرا میتوانند نقطه ورود مجرمان برای نفوذ به شرکتهای بزرگتر باشند.

خطرات رایج امنیت نقاط پایانی

- بدافزار (Malware) و باجافزار (Ransomware): بدافزارهایی که اطلاعات قربانی را گروگان میگیرند تا باج پرداخت شود.

- فیشینگ (Phishing) و مهندسی اجتماعی (Social Engineering): حملاتی که اهداف را به اشتراکگذاری اطلاعات حساس فریب میدهند.

- حملات روز صفر (Zero-day exploits): سوءاستفاده از آسیبپذیریهای ناشناخته.

- گم شدن/سرقت دستگاه: یکی از دلایل اصلی نقض دادهها.

- پچهای قدیمی و آسیبپذیریها: سیستمهای بهروز نشده فرصتهایی را برای بازیگران مخرب فراهم میکنند.

- تبلیغات بدافزاری (Malvertising): استفاده از تبلیغات آنلاین برای انتشار بدافزار.

- دانلودهای خودکار (Drive-by downloads): دانلود خودکار نرمافزار بدون اطلاع کاربر.

- دستگاههای IoT با تنظیمات امنیتی ضعیف: به خصوص در برابر سوءاستفاده آسیبپذیر هستند.

بهترین روشها برای مدیریت و حفاظت از نقاط پایانی

حفاظت از نقاط پایانی میتواند به امنیت دادههای سازمانی کمک کند.

- آموزش کاربران: کارکنان خط مقدم دفاع در امنیت نقاط پایانی هستند. آموزش منظم امنیتی و انطباقی، و هشدارهای مداوم، آنها را در مورد تهدیداتی مانند فیشینگ و تاکتیکهای مهندسی اجتماعی آگاه نگه میدارد.

- ردیابی و موجودی دستگاهها: پیگیری تمام دستگاههای متصل به شبکه و بهروزرسانی مکرر موجودی آنها ضروری است. این کار به مدیران شبکه کمک میکند تا هر دستگاه را برای رعایت امنیت و پچهای آسیبپذیری نظارت کنند.

- بهروزرسانیهای منظم و پچینگ: نرمافزارهای قدیمی و سیستمهای وصله نشده (unpatched systems) از آسانترین راهها برای سوءاستفاده مهاجمان از نقاط پایانی هستند. بهروزرسانیهای مکرر سیستمعاملها، برنامهها و نرمافزارهای امنیتی، اطمینان میدهد که نقاط پایانی دارای آخرین پچهای امنیتی هستند.

- اجرای رمزهای عبور قوی و احراز هویت چند عاملی (MFA): الزام به استفاده از رمزهای عبور پیچیده و منحصربهفرد و اجرای بهروزرسانیهای منظم رمز عبور، و مهمتر از همه، پیادهسازی احراز هویت چند عاملی (Multi-Factor Authentication – MFA) برای افزودن یک لایه امنیتی دیگر به اعتبارنامهها.

- پیادهسازی مدل امنیتی Zero Trust: اصول Zero Trust بر این ایده استوار است که هیچ دستگاه یا کاربری نباید به طور ضمنی مورد اعتماد قرار گیرد، حتی اگر از قبل در یک شبکه شرکتی باشد. این مدل بر تأیید مداوم هویتها، دستگاهها و خدمات متمرکز است. MFA یک جزء حیاتی از امنیت Zero Trust است.

- رمزگذاری دستگاهها: رمزگذاری (Encryption) یک لایه حفاظتی دیگر برای دادههای ذخیره شده در نقاط پایانی اضافه میکند. حتی در صورت گم شدن یا سرقت دستگاه، رمزگذاری تضمین میکند که کاربران غیرمجاز نمیتوانند به اطلاعات حساس دسترسی پیدا کنند.

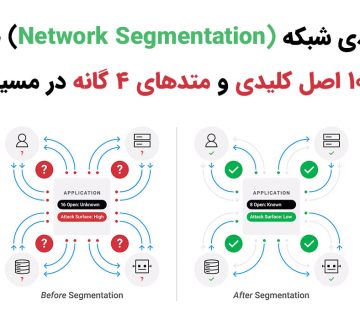

- تقسیمبندی شبکه (Network Segmentation): فرآیند تقسیم یک شبکه کامپیوتری به بخشهای کوچکتر است که جریان ترافیک را در شبکه محدود میکند. این کار مهاجمان را از حرکت بین سیستمها و دسترسی به دادههای حساس بازمیدارد و امنیت شبکه را افزایش میدهد. میکرو-سگمنتیشن شکل گرانولتر و انعطافپذیرتری از تقسیمبندی شبکه است.

- پشتیبانگیری منظم: پشتیبانگیری منظم از دستگاههای نقطه پایانی برای محافظت در برابر حملات باجافزار و کاهش مشکلات ناشی از خرابی سختافزار ضروری است. راهکارهای پشتیبانگیری خودکار اطمینان میدهند که دادههای حیاتی حفظ میشوند و میتوانند به سرعت بازیابی شوند تا زمان توقف و از دست دادن داده به حداقل برسد.

- استفاده از ابزارهای مدیریت نقاط پایانی: راهکارهای مدرن مدیریت نقاط پایانی به تیمهای IT کمک میکنند تا دستگاهها را به طور کارآمد نظارت و مدیریت کنند. این ابزارها وظایفی مانند مدیریت پچ، نظارت بر نقاط پایانی و بهروزرسانیهای خودکار را ساده میکنند.

راه حلها و فناوریهای حفاظت از نقاط پایانی

راهکارهای امنیتی مدرن فراتر از قابلیتهای آنتیویروس سنتی هستند.

- پلتفرم حفاظت از نقاط پایانی (EPP) (Endpoint Protection Platform): یک راهکار امنیتی یکپارچه که بر پیشگیری از تهدید در لبه شبکه تمرکز دارد. EPP شامل فایروال شخصی، کنترل پورت و دستگاه، و قابلیتهای ضد بدافزار برای ارائه حفاظت جامع از نقاط پایانی است. بسیاری از سازمانها به EPP برای دیدگاهی واحد از تمام نقاط پایانی از طریق یک داشبورد متمرکز متکی هستند.

- شناسایی و پاسخ نقاط پایانی (EDR) (Endpoint Detection and Response): ابزارهای EDR فعالیت نقاط پایانی را در زمان واقعی نظارت میکنند، فعالیتهای مشکوک را شناسایی کرده، تهدیدات بالقوه را مشخص کرده و به حوادث پاسخ میدهند. EDR بینشهایی در مورد تهدیدات فراهم میکند و به تیمهای امنیتی امکان میدهد تا به سرعت ریسکها را مهار و کاهش دهند.

- شناسایی و پاسخ گسترده (XDR) (Extended Detection and Response): راهکارهای XDR دید بیشتری دارند و اطلاعات تهدید را از لایههای امنیتی متعدد (نقاط پایانی، ایمیل، سرورها و غیره) جمعآوری و همبسته میکنند. آنها از تحلیلها و اتوماسیون برای کمک به تشخیص حملات سایبری فعلی و آینده استفاده میکنند. XDR با تحلیل نقاط پایانی برای تعیین رفتار آنها همکاری میکند.

- شناسایی و پاسخ مدیریت شده (MDR) (Managed Detection and Response): MDR به سازمانها در مدیریت ریسکها با نظارت ۲۴/۷ توسط یک تیم متخصص امنیت سایبری، منابع اطلاعاتی پیشرفته تهدید و ابزارها کمک میکند. Adlumin MDR از N-able یک نمونه از این راهکارهاست که شکار تهدیدات، پاسخ در زمان واقعی و حفاظت پیشرفته را ارائه میدهد.

- هوش مصنوعی (AI) و یادگیری ماشین (ML) در تحلیل نقاط پایانی: تحلیل نقاط پایانی با قابلیتهای AI/ML به تیمهای امنیتی کمک میکند تا نقاط پایانی ناشناخته را به سرعت شناسایی کرده و دید دقیقی از رفتار آنها ارائه دهند. منطق AI/ML به سرعت فعالیتهای مخرب و تهدیدات را شناسایی و مسدود میکند.

- معماری سایبرمش (Cybermesh Architecture): یک تغییر پارادایم انقلابی است که به جای اتکا به یک دفاع محیطی واحد، هر نقطه پایانی را هم به عنوان یک حسگر و هم به عنوان یک مجری در نظر میگیرد. این امر یک شبکه امنیتی غیرمتمرکز و خودسازگار ایجاد میکند که میتواند در زمان واقعی به تهدیدات و آسیبپذیریها در سراسر چشمانداز دیجیتال پاسخ دهد.

- امنیت به عنوان سرویس (SECaaS) (Security as a Service): یک رویکرد پیشرفته به امنیت است که فناوری، تخصص و نظارت مداوم را برای حفاظت از نقاط پایانی ترکیب میکند. این یک راهکار جامع را ارائه میدهد که شامل تشخیص، پاسخ و اصلاح تهدید است.

نقش ابزارها و پلتفرمها در مدیریت نقاط پایانی و API

تعدادی از شرکتها و پلتفرمها راهکارهای مهمی در زمینه مدیریت و امنیت نقاط پایانی و API ارائه میدهند:

- Postman: یک پلتفرم API جامع که به تیمها امکان میدهد نقاط پایانی API را طراحی، توسعه و مصرف کنند. این شامل یک کلاینت API یکپارچه برای کاوش و دیباگ کردن (پشتیبانی از REST, GraphQL, SOAP و غیره)، تولید و انتشار مستندات API، ایجاد و خودکارسازی مجموعه تستهای API، نظارت بر عملکرد نقطه پایانی و پشتیبانی داخلی از مکانیزمهای احراز هویت است.

- Cisco: راهکارهای امنیتی مانند Cisco Secure Endpoint، Endpoint Analytics با قابلیتهای AI/ML، و پلتفرمهای EPP، EDR، XDR و MDR را برای افزایش دید، کنترل و محافظت از نقاط پایانی ارائه میدهد.

- Palo Alto Networks: با راهکار Cortex XDR خود، حفاظت مبتنی بر هوش مصنوعی را برای نقاط پایانی فراهم میکند که فراتر از آنتیویروسهای سنتی است و شامل تشخیص تهدید در زمان واقعی، پاسخ خودکار، و تحلیل مبتنی بر رفتار میشود.

- CrowdStrike: رویکردی نوین به امنیت نقاط پایانی با Falcon Endpoint Protection Enterprise bundle ارائه میدهد که شامل NGAV (نسل جدید آنتیویروس) و EDR، شکار تهدیدات مدیریت شده و اتوماسیون اطلاعات تهدید، همه از طریق یک عامل سبک است.

- Microsoft Security: راهکارهای جامع امنیت و مدیریت نقاط پایانی را ارائه میدهد، از جمله Microsoft Defender for Endpoint، Microsoft Defender XDR، Microsoft Intune برای مدیریت دستگاهها و Microsoft Defender for Business برای کسبوکارهای کوچک. این راهکارها از رویکرد Zero Trust و اکوسیستم متنوع BYOD پشتیبانی میکنند.

- Druva: راهکار پشتیبانگیری ابری از نقاط پایانی را ارائه میدهد که امکان پشتیبانگیری در زمان واقعی از دادهها در نقاط پایانی را فراهم میکند، خطر از دست دادن دادهها را به حداقل میرساند و میتواند به طور خودکار حملات بدافزار یا باجافزار را تشخیص دهد.

- SmartBear (AlertSite): یک ابزار نظارت بر API است که دادههای عملکرد حیاتی را ارائه میدهد و به توسعهدهندگان و تیمهای عملیاتی کمک میکند تا تجربه کاربری را بهبود بخشند. این ابزار امکاناتی مانند قابلیت استفاده آسان، امکان استفاده مجدد از اسکریپتها، گزینههای اجرای منعطف و قابلیتهای هشدار هوشمند را فراهم میکند.

- Contentful: در زمینه طراحی و توسعه API و بهترین روشهای مربوط به آن تخصص دارد، از جمله احراز هویت، اعتبارسنجی ورودی، ساختار، مستندسازی، آزمایش، پاسخ به خطاها و محدودیتهای دسترسی.

- N-able: ابزارهای RMM (نظارت و مدیریت از راه دور) مانند N-sight و N-central را ارائه میدهد که مدیریت پچ، نظارت بر نقاط پایانی و بهروزرسانیهای خودکار را برای حفظ امنیت و سلامت دستگاهها ساده میکند.

- Stratejm: یک ارائهدهنده خدمات امنیتی مدیریت شده (MSSP) است که بر روی SECaaS (امنیت به عنوان سرویس) و معماری سایبرمش تمرکز دارد. این شرکت تشخیص تهدیدات پیشرفته، نظارت و پاسخ ۲۴/۷، تخصص در تنوع نقاط پایانی و راهحلهای سفارشی را ارائه میدهد.

نتیجهگیری

نقاط پایانی و نقاط پایانی API ستونهای حیاتی ارتباطات و عملیات دیجیتال مدرن هستند. در حالی که آنها فرصتهای بیشماری برای نوآوری و اتصال فراهم میکنند، به طور همزمان آسیبپذیریهای قابل توجهی را نیز به همراه دارند که میتواند منجر به نقض دادههای پرهزینه و اختلالات عملیاتی شود.

برای سازمانها ضروری است که استراتژیهای امنیتی قوی را پیادهسازی کنند که شامل بهترین روشها مانند آموزش کاربران، مدیریت موجودی دستگاه، بهروزرسانیهای منظم، احراز هویت قوی، و پذیرش مدلهای امنیتی پیشرفته مانند Zero Trust و تقسیمبندی شبکه باشد. استفاده از راهکارهای امنیتی مدرن مانند EPP، EDR، XDR و MDR، که اغلب توسط هوش مصنوعی و یادگیری ماشین تقویت میشوند، برای شناسایی و پاسخ سریع به تهدیدات در چشمانداز در حال تحول امروز، ضروری است.

با درک عمیق این مفاهیم و بهکارگیری ابزارها و استراتژیهای مناسب، سازمانها میتوانند نقاط پایانی و API خود را به طور مؤثر محافظت کرده و در دنیایی که به طور فزایندهای به هم متصل است، با اطمینان و انعطافپذیری به کار خود ادامه دهند.

بدون دیدگاه