ماهیت تهدیدات امنیت سایبری به طور غیرقابل برگشتی تغییر کرده است. اگر زمانی باجافزار (Ransomware) تنها یک دغدغه برای بازیابی فایلها بود، امروز به یک اهرم فشار مالی و عملیاتی تبدیل شده است که بقای سازمانها را به طور کامل به چالش میکشد. در سال ۲۰۲۵، تهدیدات دیگر محدود به رمزگذاری (Encryption) نیستند؛ مهاجمان اکنون اختلال عملیاتی عمدی (Intentional Operational Disruption) را در اولویت قرار دادهاند تا حداکثر آسیب را به کسبوکارها وارد کنند.

در این راهنمای حیاتی، ما نه تنها به تشریح آخرین تاکتیکها، تکنیکها و رویههای (Tactics, Techniques, and Procedures – TTPs) بازیگران مخرب میپردازیم، بلکه نقشه راهی عملی و مبتنی بر داده را ارائه میدهیم تا دفاعیات خود را از نو بسازید. این نقشه راه بر اساس بینش عملیاتی (Operational Insight) مشترک سازمانهای پیشرو در امنیت سایبری، از جمله CISA، FBI، NSA و Unit 42 تدوین شده است. با مطالعه این مقاله، شما درک خواهید کرد که چگونه سه عامل کلیدی موفقیت مهاجمان—پیچیدگی (Complexity)، شکافهای دید (Gaps in Visibility) و اعتماد بیش از حد (Excessive Trust)—را خنثی کرده و با پیادهسازی گامبهگام معماری “اعتماد صفر” (Zero Trust Architecture – ZTA)، سازمان خود را در برابر سریعترین و پیچیدهترین حملات، از جمله حملات کمکگرفته از هوش مصنوعی (AI)، مصون سازید.

مبانی امنیت: تعریف بدافزار (Malware) و باجافزار (Ransomware)

برای تدوین یک استراتژی دفاعی موفق، ابتدا باید ماهیت دقیق تهدید را درک کرد.

باجافزار (Ransomware) و بدافزار (Malware) چیست؟ (برای شروعکنندگان)

بدافزار (Malware) یک اصطلاح ترکیبی از کلمات “Malicious” (مخرب) و “Software” (نرمافزار) است و شامل تمامی نرمافزارهای مخربی میشود که میتوانند برای کامپیوتر یا سیستم شما خطرناک باشند.

باجافزار (Ransomware) نوعی از بدافزار است. این نرمافزار مخرب با هدف رمزگذاری (Encrypt) فایلها یا سیستمها طراحی شده است تا آنها و سیستمهای وابسته به آنها را غیرقابل استفاده کند. پس از آن، بازیگران مخرب (Malicious Actors) در ازای ارائه کلید رمزگشایی (Decryption Key)، باج (Ransom) طلب میکنند.

تکامل اخاذی: از رمزگذاری تا اخاذی سهگانه (برای متخصصان و مدیران)

باجافزار دیگر یک حمله تکبعدی نیست، بلکه یک عملیات چندمرحلهای است که سطح فشار بر قربانیان را به حداکثر میرساند:

- اخاذی مضاعف (Double Extortion): این تاکتیک شامل رمزگذاری فایلها به علاوه سرقت دادهها (Data Exfiltration) و تهدید به انتشار عمومی دادههای دزدیدهشده است.

- اخاذی چندگانه (Multi-Extortion): این مرحله میتواند فراتر رفته و شامل تهدید به ایجاد اختلال در عملیات حیاتی، آزار و اذیت (Harassment) سهامداران یا مشتریان و افشای اطلاعات حساس باشد.

- مدل خدمات باجافزار (Ransomware-as-a-Service – RaaS): توسعهدهندگان باجافزار کد خود را به مهاجمان دیگر (Affiliates) اجاره میدهند و سهمی از باجهای موفق را دریافت میکنند. این مدل، انجام حملات پیچیده را حتی برای افراد کمتجربه ساده کرده است.

روندهای کلیدی تهدید در چشمانداز ۲۰۲۵

تحلیلهای عملیاتی سازمانهای همکار ما از جمله CISA، NSA، FBI و Unit 42 نشاندهنده روندهای اصلی است که تأثیر فوری بر سازمانها دارند.

موج سوم اخاذی: اختلال عملیاتی عمدی

مدافعان بهتر شدهاند. در سال ۲۰۲۴، ۴۹.۵٪ از قربانیان توانستند با موفقیت از بکآپها (Backup) بازیابی کنند. این موفقیت، مهاجمان را به سمت تاکتیکهای مخربتر سوق داده است:

- هدف جدید: فلج کردن کسبوکار: در سال ۲۰۲۴، ۸۶٪ از حوادثی که Unit 42 به آنها پاسخ داد، شامل نوعی زیان مرتبط با تأثیر (Impact-related Loss) بود، که نشاندهنده تغییر تمرکز به سمت ایجاد اختلال عملیاتی عمدی است.

- افزایش شدید هزینهها: میانگین تقاضای اولیه باج در سال ۲۰۲۴ تقریباً ۸۰٪ افزایش یافت و به ۱.۲۵ میلیون دلار رسید (در مقایسه با ۶۹۵ هزار دلار در سال ۲۰۲۳). این رقمها، جدای از میانگین هزینه نقض داده (Data Breach) است که ۴.۳۵ تا ۵.۶۸ میلیون دلار برآورد شده است.

تسریع حملات توسط هوش مصنوعی (AI)

هوش مصنوعی مولد (Generative AI – GenAI) هنوز در مراحل اولیه استفاده مخرب قرار دارد، اما در حال تسریع فوقالعاده در چرخه حمله است.

- سرعت ۱۰۰ برابری: شبیهسازیها نشان دادند که استفاده از تکنیکهای کمکگرفته از هوش مصنوعی (AI-assisted Techniques) میتواند زمان سرقت داده (Exfiltration) را از میانگین دو روز به تنها ۲۵ دقیقه کاهش دهد.

- فیشینگ پیشرفته: LLMها (مدلهای زبان بزرگ) میتوانند ایمیلهای فیشینگ (Phishing) بسیار متقاعدکنندهای طراحی کنند که تقلید دقیقتری از ارتباطات قانونی شرکتها دارند.

حملات زنجیره تأمین (Supply Chain) و محیطهای ابری (Cloud)

حوادث مرتبط با زیرساخت ابری (Cloud) یا برنامههای نرمافزار به عنوان سرویس (SaaS) از جمله تأثیرگذارترین موارد مشاهده شده هستند.

- بردارهای حمله ابری: مهاجمان از پیکربندیهای اشتباه (Misconfigurations) و اجازههای بیش از حد (Excessive Permissions) سوءاستفاده میکنند. حدود ۲۷٪ از موارد Unit 42 در سال ۲۰۲۴ شامل محیطهای ابری بود.

- نمونههای هشداردهنده: آسیبپذیری بحرانی در کتابخانه فشردهسازی XZ Utils نشاندهنده تأثیر بالقوه عظیم حملات پیچیده زنجیره تأمین در سال ۲۰۲۴ بود.

نقشه تاکتیکی مهاجمان: جبهههای نفوذ و تکنیکهای پنهان

در سال ۲۰۲۴، بازیگران تهدید اغلب در جبهههای متعدد حمله کردند (۸۴٪ از حوادث، و ۷۰٪ آنها در سه جبهه یا بیشتر).

بردارهای دسترسی اولیه (Initial Access)

فیشینگ (Phishing) همچنان بردار دسترسی اولیه اصلی است و حدود ۲۳٪ از حوادث را تشکیل میدهد.

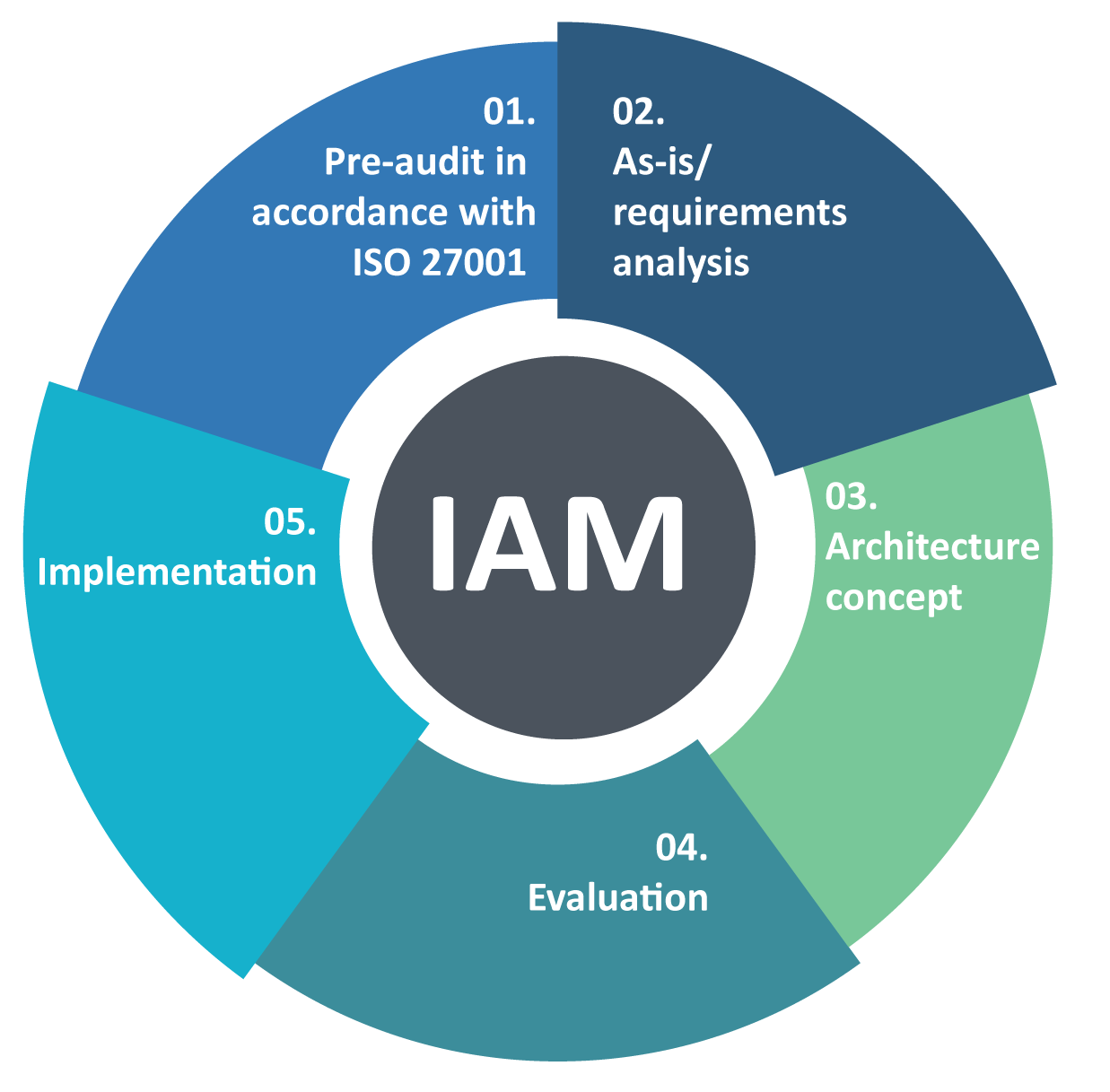

- هویتهای به سرقترفته (Compromised Credentials): مهاجمان از ضعفهای مدیریت هویت و دسترسی (Identity and Access Management – IAM) استفاده میکنند. عدم وجود احراز هویت چندعاملی (MFA) در ۲۸٪ و رمزهای عبور ضعیف/پیشفرض در ۲۰٪ از موارد مشاهده شده، به نفوذ کمک کرده است.

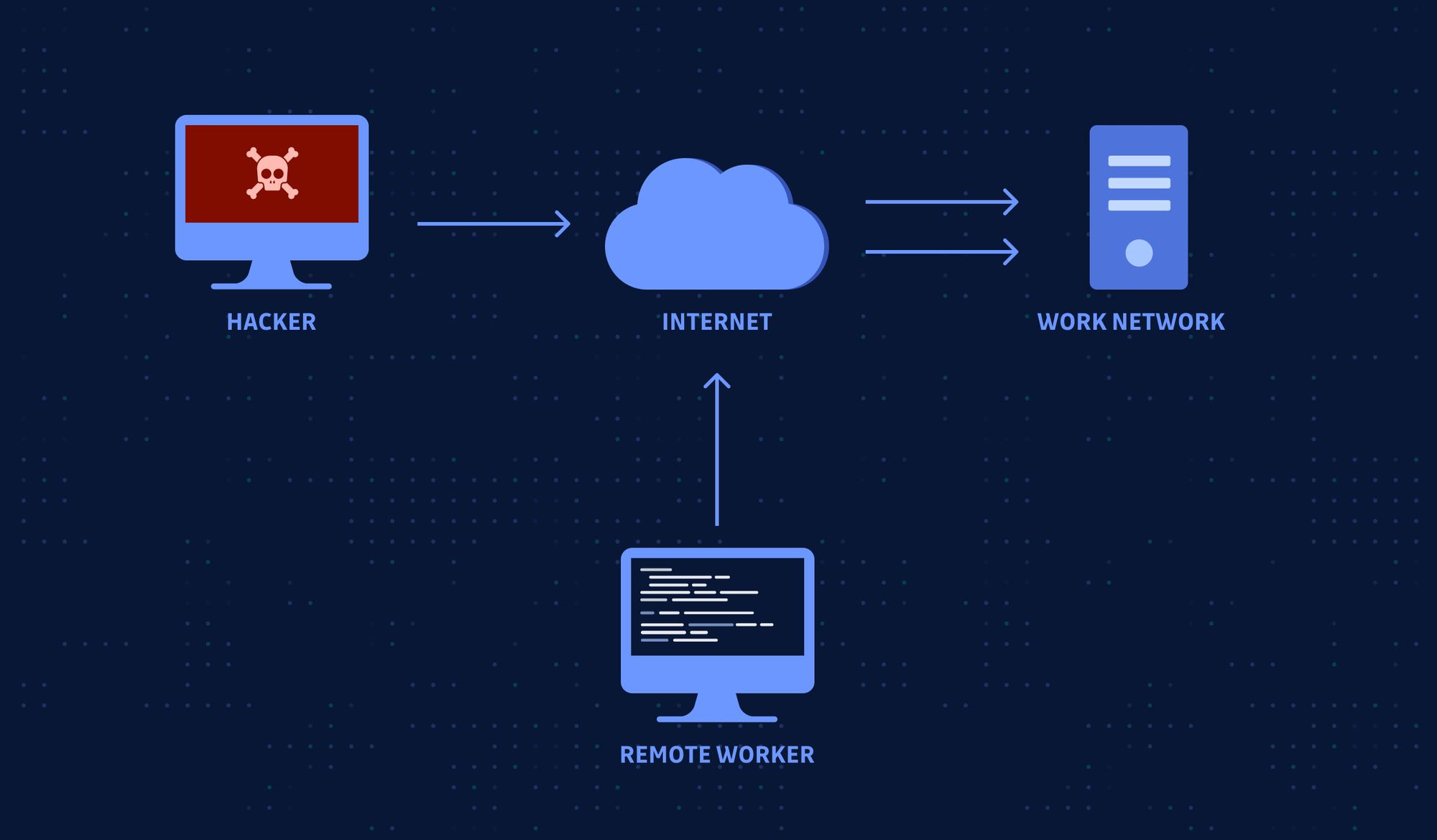

- سرویسهای در معرض اینترنت: سرویسهایی مانند پروتکل دسکتاپ از راه دور (Remote Desktop Protocol – RDP) که در معرض وب قرار دارند، هدف اصلی هستند. مهاجمان از حسابهای کاربری معتبر (Valid Accounts – T1078) و سوءاستفاده از RDP برای حرکت جانبی (Lateral Movement) در شبکه استفاده میکنند.

پنهان شدن با تکنیکهای “زندگی در سرزمین قربانی” (Living Off the Land)

پس از نفوذ، مهاجمان برای پنهان شدن و گسترش نفوذ، از ابزارها و قابلیتهای قانونی سیستم سوءاستفاده میکنند (Living Off the Land – LoL).

- سوءاستفاده از PowerShell: Command and Scripting Interpreter (T1059)، که اغلب شامل سوءاستفاده از PowerShell است، تکنیک برتر Execution مهاجمان بود (در بیش از ۶۱٪ موارد). مهاجمان از این ابزار برای استقرار باجافزار و پنهان کردن فعالیتهای مخرب خود استفاده میکنند.

- تضعیف دفاعیات: حدود ۳۰٪ از تکنیکهای فرار از دفاع (Defense Evasion) شامل تضعیف دفاع (Impair Defenses – T1562) بود، از جمله غیرفعال کردن یا اصلاح ابزارهای امنیتی (مانند ابزارهای امنیتی نقطه پایانی – EDR) و غیرفعال کردن ثبت وقایع ویندوز (Windows Event Logging).

استراتژی دفاعی نهایی: سفر به سوی “اعتماد صفر” (Zero Trust)

برای مقابله با افزایش سرعت و پیچیدگی حملات، استراتژیهای دفاعی سازمان باید بر کاهش اعتماد ضمنی (Implicit Trust) و افزایش دید متمرکز (Centralized Visibility) باشد. مدل “اعتماد صفر” (ZTA) حیاتی است.

الزامات هویت و دسترسی

- احراز هویت چندعاملی مقاوم در برابر فیشینگ: اجرای احراز هویت چندعاملی مقاوم در برابر فیشینگ (Phishing-resistant MFA) برای تمامی سرویسها، بهویژه ایمیل و شبکههای خصوصی مجازی (VPN) ضروری است.

- اصل حداقل امتیاز (Least Privilege): اعمال اصل حداقل امتیاز برای همه سیستمها و خدمات، به طوری که کاربران تنها دسترسی لازم برای انجام وظایف خود را داشته باشند. این کار دامنه آسیب (Blast Radius) ناشی از به خطر افتادن یک حساب کاربری را محدود میکند.

- جداسازی حسابهای مدیریت: حسابهای مدیر (Administrator Accounts) را از حسابهای کاربری روزمره جدا کنید.

تقویت دید و مهار حمله

- پشتیبانگیری آفلاین و رمزگذاری شده: حفظ پشتیبانهای آفلاین و رمزگذاری شده (Offline, Encrypted Backups) از دادههای حیاتی و تست منظم در دسترس بودن و صحت آنها در سناریوی بازیابی فاجعه (Disaster Recovery Scenario) حیاتی است. مهاجمان به دنبال بکآپهای قابل دسترس هستند تا آنها را رمزگذاری یا حذف کنند.

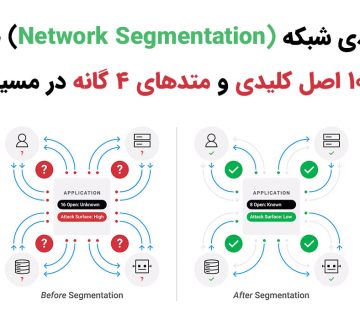

- تقسیمبندی شبکه (Network Segmentation): اجرای تقسیمبندی منطقی یا فیزیکی شبکه برای جدا کردن منابع حیاتی و محدود کردن حرکت جانبی مهاجمان. این روش میتواند خطر حملات گسترده مبتنی بر حرکت جانبی را به شدت کاهش دهد.

- دید متمرکز (Centralized Visibility): تجمیع و استانداردسازی تمام دادههای امنیتی از زیرساخت ابری، On-Premise، هویت و نقاط پایانی (Endpoints) برای ایجاد یک منبع واحد حقیقت (Single Source of Truth) [94، ۹۵]. در ۷۵٪ از حوادث بررسی شده، شواهد حیاتی در لاگها (Logs) موجود بود، اما به دلیل سیستمهای گسسته، قابل عملیاتی شدن نبودند.

محافظت از داراییهای حیاتی

- وصله و بهروزرسانی منظم: بهطور منظم نرمافزارها و سیستمعاملها را وصله (Patch) و بهروزرسانی (Update) کنید. وصله کردن سرورهای رو به اینترنت (Internet-facing Servers) برای آسیبپذیریهای شناخته شده که مورد بهرهبرداری قرار گرفتهاند، در اولویت است.

- امنسازی کنترلکنندههای دامنه (Domain Controllers – DCs): کنترلکنندههای دامنه هدف اصلی بازیگران مخرب برای انتشار باجافزار هستند. از بهروزترین نسخههای ویندوز سرور (Windows Server 2019 یا بالاتر) استفاده کنید و دسترسی به DCs را محدود کنید.

- آموزش آگاهیبخشی کاربران: پیادهسازی یک برنامه آگاهیبخشی و آموزش امنیت سایبری کاربر (Cybersecurity User Awareness and Training) که شامل راهنمایی در مورد شناسایی و گزارش فعالیتهای مشکوک (مانند فیشینگ) باشد. خطای انسانی در ۸۱٪ از حملات موفقیتآمیز نقش داشته است.

چکلیست واکنش اضطراری (Incident Response)

در صورت قربانی شدن، فوراً برنامه پاسخ به حوادث سایبری (IRP) را دنبال کنید. مجریان قانون ایالات متحده (FBI) قویاً پرداخت باج را توصیه نمیکنند.

شناسایی و ایزولهسازی (Detection and Isolation)

- ایزولهسازی سیستمها: سیستمهای متأثر را بلافاصله شناسایی و ایزولهسازی (Isolate) کنید. اگر چندین سیستم درگیر هستند، شبکه را در سطح سوئیچ (Switch Level) آفلاین کنید.

- ارتباط خارج از باند (Out-of-Band Communication): از روشهای ارتباطی جایگزین (مانند تماس تلفنی) استفاده کنید تا مهاجمان متوجه شناسایی فعالیتشان نشوند.

- حفظ شواهد: یک تصویر سیستم (System Image) و ثبت حافظه (Memory Capture) از نمونه دستگاههای آلوده بگیرید. شواهد بسیار فرار (Highly Volatile Evidence) مانند حافظه سیستم و لاگهای امنیتی را حفظ کنید.

- شکار تهدید (Threat Hunting): برای کشف فعالیتهای مخرب پنهان، فعالیتهای شکار تهدید را آغاز کنید. به دنبال حسابهای کاربری AD (Active Directory) تازه ایجاد شده یا دارای امتیاز افزایش یافته و استفاده غیرعادی از ابزارهای بومی ویندوز مانند

vssadmin.exe(که برای حذف کپیهای سایه استفاده میشوند) باشید. - گزارشدهی: حادثه را به FBI از طریق ic3.gov یا CISA گزارش دهید.

مهار و پاکسازی (Containment and Eradication)

- قطع دسترسیهای عمومی: شبکههای خصوصی مجازی (VPN)، سرورهای دسترسی از راه دور و داراییهای رو به عموم (Public-facing Assets) را غیرفعال کنید.

- بازسازی: سیستمها را بر اساس اولویتبندی خدمات حیاتی (Critical Services) بازسازی کنید.

- بازنشانی رمز عبور: پس از پاکسازی کامل محیط، رمز عبور تمامی سیستمهای متأثر و حسابهای کاربری مرتبط را بازنشانی (Reset) کنید و آسیبپذیریها و شکافهای امنیتی را برطرف نمایید.

- بازیابی: سیستمها را مجدداً متصل کرده و دادهها را از پشتیبانهای آفلاین و رمزگذاری شده بازیابی کنید.

نتیجهگیری تخصصی:

بحران باجافزار ۲۰۲۵ ترکیبی از سرعت تهاجمی هوش مصنوعی (AI) و تاکتیکهای اخاذی مخرب است که مستقیماً عملکرد تجاری سازمانها را هدف قرار میدهد. در این محیط، “اعتماد صفر” (ZTA) دیگر یک انتخاب نیست، بلکه یک ضرورت است. سازمانهایی که موفق به کسب انعطافپذیری عملیاتی (Operational Resilience) میشوند، آنهایی هستند که اعتماد ضمنی (Implicit Trust) را از طریق تقسیمبندی شبکه (Segmentation)، احراز هویت چندعاملی مقاوم در برابر فیشینگ و دید یکپارچه (Unified Visibility) حذف کردهاند. همانطور که مهاجمان از پیچیدگی نفع میبرند، مدافعان نیز باید با اتوماسیون (Automation) و برنامهریزی دقیق پاسخ به حادثه، با سرعت ماشینی پاسخ دهند تا زمان ماندگاری مهاجمان (Dwell Time) را به حداقل برسانند.

بدون دیدگاه