در عصر تحول دیجیتال و رشد نمایی حملات سایبری، زیرساختهای فناوری اطلاعات سازمان شما حکم یک قلعه دیجیتال را دارند. این قلعه، اگرچه ممکن است دیوارهای مستحکمی داشته باشد، اما همواره در معرض تهدید سوءاستفاده از نقاط ضعف پنهان خود است.

اسکن آسیبپذیری، که متخصصان آن را به عنوان یک “تکنیک مورد استفاده برای شناسایی میزبانها/ویژگیهای میزبان و آسیبپذیریهای مرتبط” تعریف میکنند، ابزاری حیاتی برای شناسایی، ارزیابی، و گزارش این حفرههای امنیتی است. این فرآیند، نقش دیدهبانهای هوشمند و خستگیناپذیر قلعه شما را ایفا میکند تا ضعفها را پیش از مهاجمان سایبری پیدا کنید.

هدف ما در این مقاله، ارائه یک نقشه راه دقیق و فنی است تا مطمئن شوید که زیرساخت دیجیتال شما در برابر تهدیدات پیشرفته سال ۲۰۲۵ ایمن باقی میماند.

هسته اسکن آسیبپذیری: تعریف، ضرورت و ریشههای ریسک

اسکن آسیبپذیری یک فرآیند خودکار است که شبکهها، سیستمها و برنامههای کاربردی را برای شناسایی نقاط ضعف امنیتی مورد بررسی قرار میدهد. این فرآیند سنگ بنای یک برنامه جامع مدیریت آسیبپذیری (Vulnerability Management) است.

آسیبپذیریها از کجا نشأت میگیرند؟

یک آسیبپذیری (Vulnerability)، ضعفی در ساختار، عملکرد، یا پیادهسازی یک دارایی فناوری اطلاعات است. مهاجمان از این ضعفها سوءاستفاده میکنند تا بر محرمانگی (Confidentiality)، یکپارچگی (Integrity)، یا دسترسی (Availability) تأثیر منفی بگذارند.

نقاط ضعف متداول که توسط اسکنها کشف میشوند عبارتند از:

- نقایص کدنویسی: مانند برنامههای کاربردی وب که به دلیل نحوه مدیریت ورودیهای کاربر، در برابر تزریق SQL یا اسکریپتنویسی متقابل سایت (XSS) آسیبپذیرند.

- پورتهای باز غیرضروری: پورتهایی که بهطور غیرضروری باز ماندهاند و بهعنوان درهای ورودی برای عوامل مخرب عمل میکنند.

- پیکربندیهای نادرست (Misconfigurations): خطاهای پیکربندی در تنظیمات امنیتی (مانند سطلهای ذخیرهسازی ابری با دسترسی نامناسب یا فایروالهای ضعیف).

- وصلههای (Patch) از دست رفته و نرمافزارهای قدیمی: نرمافزارها و سیستمعاملهایی که بهروز نشدهاند و در برابر حملات بهرهبرداری از ضعفهای شناختهشده آسیبپذیر میمانند.

۲. تمایزهای تخصصی: اسکن آسیبپذیری در برابر سایر ارزیابیها

برای اتخاذ یک استراتژی امنیتی موفق، تمایز بین ابزارهای مختلف حیاتی است.

اسکن آسیبپذیری در برابر تست نفوذ (Penetration Testing)

اگر اسکن آسیبپذیری را تشخیص و فهرست کردن ضعفها بدانیم، تست نفوذ (Pen Test) تلاش فعال برای بهرهبرداری از آن ضعفها است.

| پارامتر | اسکن آسیبپذیری (Vulnerability Scanning) | تست نفوذ (Penetration Testing) |

|---|---|---|

| اقدام | شناسایی آسیبپذیریهای شناختهشده. | تعیین تأثیر واقعی آسیبپذیریها با بهرهبرداری فعال از آنها. |

| روش | عمدتاً خودکار (Automatic). | ترکیبی از ابزارهای خودکار و تلاش دستی توسط متخصصان امنیتی. |

| تناوب | بالا (High Frequency): میتواند روزانه، هفتگی یا فصلی انجام شود. | پایین (Low Frequency): معمولاً سالیانه یا پس از تغییرات اساسی. |

| عمق تحلیل | گسترده (Broad) اما معمولاً سطحی؛ یک نمای کلی ارائه میدهد. | متمرکز (Targeted) و عمیق؛ با هدف نفوذ و ارزیابی عواقب. |

| هزینه/زمان | سریعتر و بسیار مقرونبهصرفهتر از تست نفوذ است. | زمانبر (تا چندین هفته) و پرهزینهتر. |

اسکن آسیبپذیری در برابر مدیریت آسیبپذیری

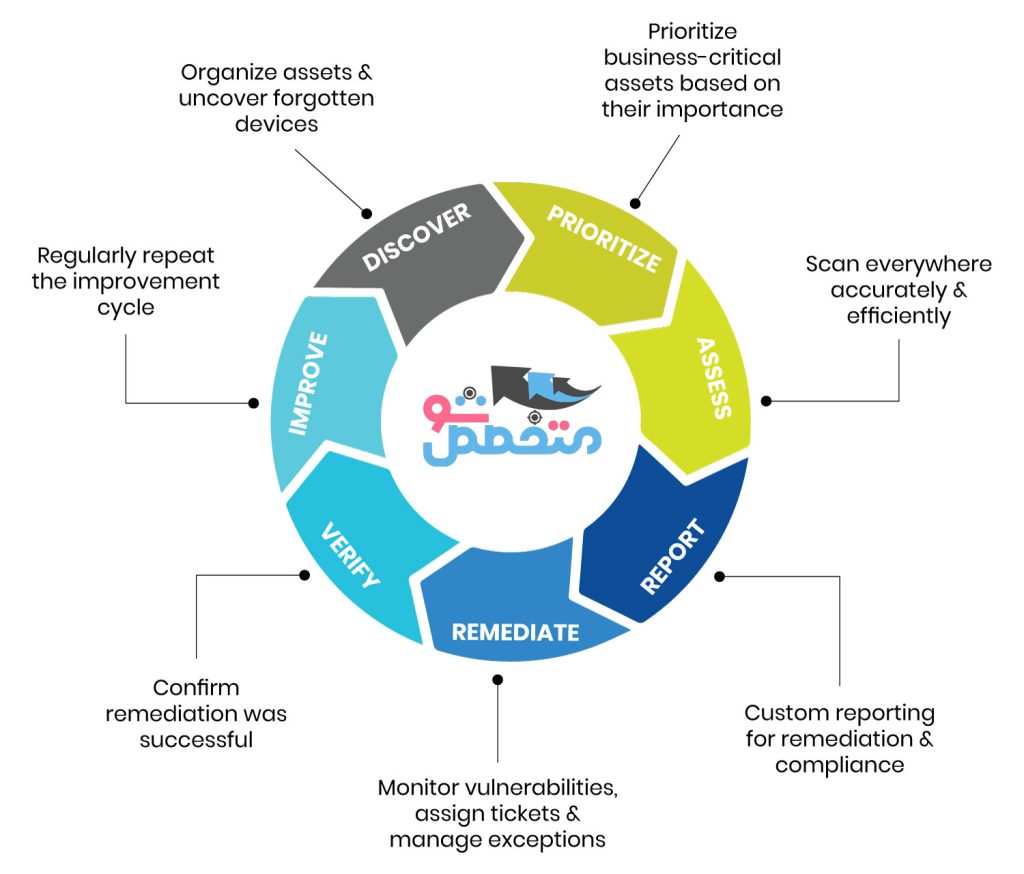

مدیریت آسیبپذیری (VM) یک فرآیند جامع و مداوم است. پویش صرفاً اولین مرحله در این چرخه است. مدیریت آسیبپذیری شامل اجزای دیگری مانند: ارزیابی ریسک، وصلهگذاری (Patch Management)، آموزش کارکنان و نظارت مستمر است. پویش دادههای خام مورد نیاز برای تصمیمگیری آگاهانه در فرآیند مدیریت را فراهم میکند.

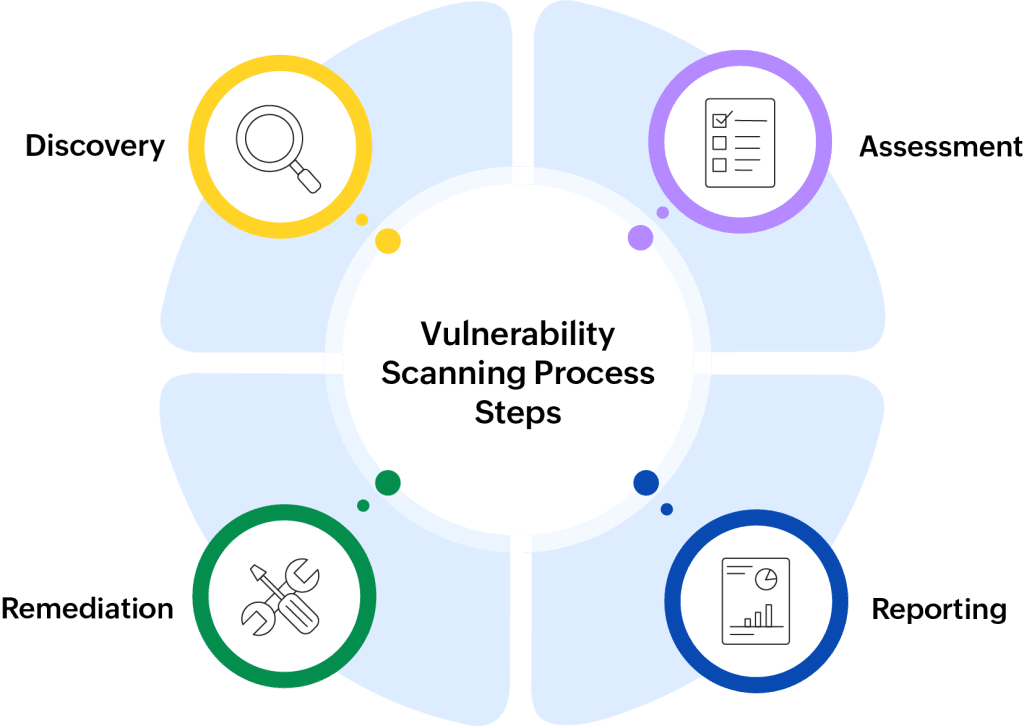

متدولوژی عمیق: ۸ گام عملیاتی در فرایند اسکن

فرآیند اسکن آسیبپذیری یک رویکرد سیستماتیک است که برای مؤثر بودن، باید دقیقاً دنبال شود.

گامهای اجرای اسکن آسیبپذیری

- تعیین دامنه (Scoping) و موجودیسازی داراییها (Asset Inventory):

- در ابتدا، باید شبکهها، برنامهها و تمام نقاط پایانی (Endpoints) هدف را مشخص کنید. یک لیست جامع از تمام سختافزار، نرمافزار، و منابع شبکه (شامل IP آدرسها و زیرشبکهها) ایجاد میشود.

- انتخاب ابزار و پیکربندی (Tool Selection & Configuration):

- انتخاب ابزار مناسب (مانند Nessus یا OpenVAS) بر اساس الزامات امنیتی سازمان حیاتی است. ابزار باید با پارامترهای دقیق (مانند IPهای هدف و تکنیکهای اسکن) تنظیم شود. توصیه تخصصی: هیچگاه از پیکربندیهای پیشفرض استفاده نکنید.

- اسکن سطح حمله (Scanning the Attack Surface):

- اسکنر ابزارهای خودکار خود را برای بررسی نقاط ورودی احتمالی که مهاجم میتواند استفاده کند، اجرا میکند. این شامل بررسی پورتهای باز، سرویسهای فعال، و تنظیمات سیستم است.

- مقایسه با پایگاههای داده (Database Comparison):

- اطلاعات جمعآوریشده با پایگاه داده آسیبپذیریهای شناختهشده مانند CVE (Common Vulnerabilities and Exposures) و NVD (National Vulnerability Database) مقایسه میشود. این پایگاهها به طور مداوم با تهدیدات عمومی فاششده بهروز میشوند.

- تشخیص، دستهبندی و اولویتبندی (Detection, Classification, and Prioritization):

- اسکنر آسیبپذیریهای کشفشده را شناسایی و دستهبندی میکند.

- اولویتبندی بر اساس ریسک بسیار حیاتی است. ابزارها از چارچوبهایی مانند CVSS (Common Vulnerability Scoring System) استفاده میکنند که با اختصاص یک نمره عددی (بین ۰ تا ۱۰)، به تیمها کمک میکنند تا بر روی آسیبپذیریهای با بالاترین شدت و بیشترین احتمال بهرهبرداری تمرکز کنند.

- گزارشدهی (Reporting):

- یک گزارش جامع تولید میشود که شامل لیست آسیبپذیریها، نمره شدت (Severity Rating)، ریسکهای احتمالی، و مهمتر از آن، توصیههای عملیاتی برای ترمیم است.

- ترمیم و کاهش ریسک (Remediation and Mitigation):

- تیم امنیتی بر اساس گزارش، وصلههای امنیتی را اعمال، نرمافزارها را بهروزرسانی، و پیکربندیهای ناامن را اصلاح میکند.

- اسکن مجدد و نظارت مستمر (Rescanning and Continuous Monitoring):

- پس از ترمیم، اسکن مجدد انجام میشود تا تأیید شود که آسیبپذیریها بهطور مؤثر رفع شدهاند. نظارت باید بهصورت مداوم (Continuous) باشد، بهویژه در محیطهای پویا، تا آسیبپذیریهایی که بر اثر تغییرات جدید ایجاد میشوند، بهموقع کشف شوند.

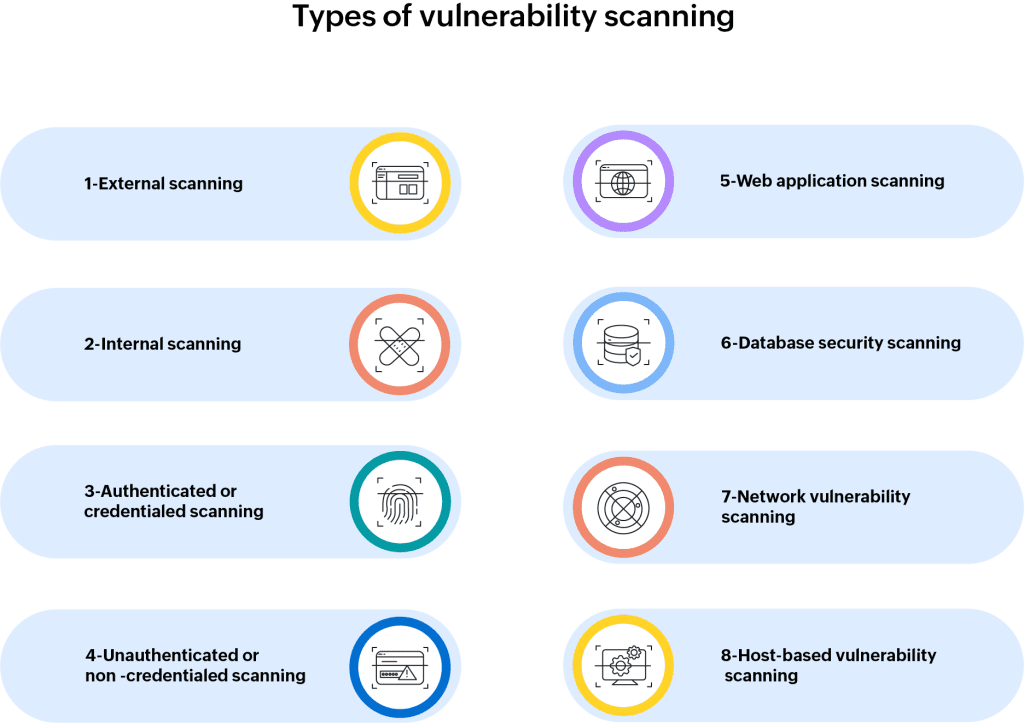

دستهبندیهای تخصصی: انواع اسکن و کاربردهای آنها

برای به دست آوردن یک دیدگاه امنیتی ۳۶۰ درجه، باید از انواع مختلف اسکنها استفاده کرد.

الف. بر اساس دسترسی و اعتبار

| نوع اسکن | شرح فنی دقیق | هدف و مزیت |

|---|---|---|

| احراز هویتشده (Authenticated / Credentialed) | اسکنر با استفاده از اعتبارنامههای معتبر (مانند دسترسی ادمین یا کاربر) وارد سیستم هدف میشود. | جامعترین دید را ارائه میدهد؛ ضعفهایی مانند تنظیمات نادرست داخلی، وصلههای از دست رفته و مجوزهای کاربر را که از بیرون قابل مشاهده نیستند، کشف میکند. این اسکن، تهدیدات داخلی (Insider Threats) یا مهاجمانی که دسترسی اولیه را به دست آوردهاند، شبیهسازی میکند. |

| احراز هویتنشده (Unauthenticated / Non-Credentialed) | اسکن بدون هیچ اعتبارنامهای انجام میشود، از دیدگاه یک مهاجم خارجی. | شناسایی نقاط ضعف بیرونی (Perimeter) مانند پورتهای باز، سرویسهای عمومی در معرض دید اینترنت، و آسیبپذیریهایی که مهاجمان بدون ورود میتوانند از آنها سوءاستفاده کنند. |

ب. بر اساس موقعیت جغرافیایی

- اسکنهای خارجی (External Scans): از بیرون شبکه آغاز میشوند و داراییهای رو به اینترنت (مانند سرورهای وب، فایروالها، و روترها) را هدف قرار میدهند. این اسکن برای ارزیابی امنیت مرزهای شبکه (Perimeter) ضروری است.

- اسکنهای داخلی (Internal Scans): از درون مرزهای شبکه انجام میشوند. هدف آنها شناسایی آسیبپذیریهایی است که میتوانند توسط تهدیدات داخلی (مانند یک کارمند یا بدافزار نفوذ کرده) مورد بهرهبرداری قرار گیرند.

ج. بر اساس هدف

- اسکن شبکه (Network Scanning): رایجترین نوع اسکن. دستگاههای فعال (مانند روترها، سوئیچها، فایروالها و کامپیوترها) را شناسایی کرده و به دنبال پورتهای قابل بهرهبرداری، رمزهای عبور ضعیف، و خطاهای احراز هویت میگردد.

- اسکن مبتنی بر میزبان (Host-Based Scanning): بر روی سیستمهای محلی (سرورها و ایستگاههای کاری) متمرکز است. یک بررسی جامع از سیستم عامل، نرمافزارها، و برنامههای کاربردی برای یافتن وصلههای از دست رفته یا پیکربندیهای ناامن ارائه میدهد.

- اسکن برنامه کاربردی (Application Scanning): برنامههای کاربردی وب و موبایل را برای آسیبپذیریهایی مانند تزریق SQL و XSS اسکن میکند.

- اسکن پایگاه داده (Database Scanning): امنیت محل ذخیره دادههای حساس را ارزیابی میکند، به دنبال ضعفهایی مانند رمزهای عبور ضعیف و مجوزهای ناکافی است.

- اسکن ابری (Cloud Scanning): به دنبال ناهنجاریها، تنظیمات نادرست (Misconfigurations)، و کنترلهای ضعیف در محیطهای ابری (مانند AWS، Azure) است.

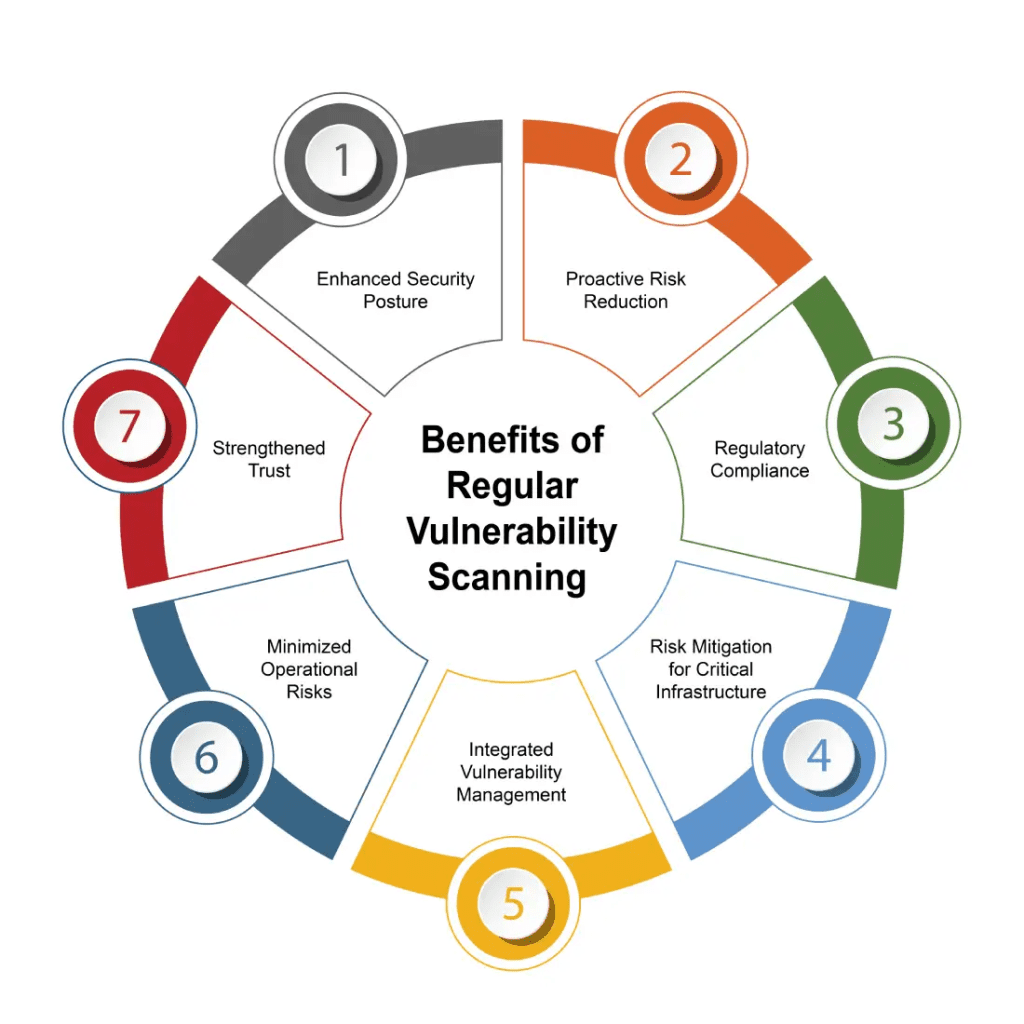

مزایای راهبردی و نقش کلیدی در انطباق با استانداردها

اجرای منظم اسکن آسیبپذیری فراتر از یک وظیفه امنیتی است؛ یک استراتژی برای بقای کسبوکار است.

الف. پیشگیری فعال و صرفهجویی در هزینه

پویشهای خودکار به سازمانها اجازه میدهند تا حفرههای امنیتی را پیش از آنکه مهاجمان بتوانند از آنها سوءاستفاده کنند، شناسایی و وصله کنند. این رویکرد پیشگیرانه، خطر نقض دادهها (Data Breaches)، زیانهای مالی سنگین، و آسیبهای اعتباری را به شدت کاهش میدهد. شناسایی و رفع نقصها در مراحل اولیه میتواند هزینهها را به میزان قابل توجهی کاهش دهد.

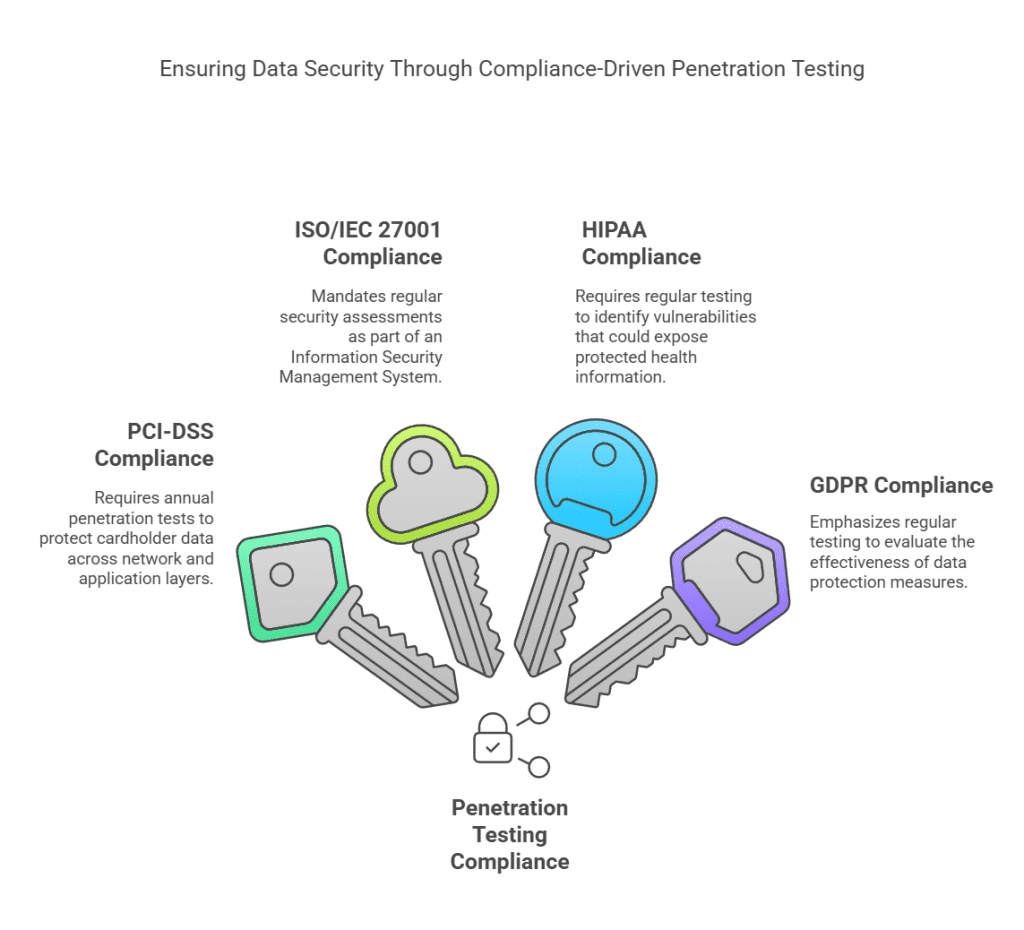

ب. انطباق با مقررات و چارچوبهای الزامی

بسیاری از استانداردهای سختگیرانه صنعتی و نظارتی، پویش آسیبپذیری را به عنوان یک الزام تعیین کردهاند. با پویش منظم، سازمانها میتوانند انطباق خود را با چارچوبهای زیر تضمین کنند:

- PCI DSS (استاندارد امنیت دادههای صنعت کارت پرداخت): این استاندارد بهطور صریح، انجام اسکنهای فصلی (Quarterly) داخلی و خارجی را برای سازمانهایی که دادههای کارت بانکی را پردازش میکنند، الزامی میداند.

- ISO 27001: تضمین میکند که سازمانها برای مدیریت امنیت اطلاعات، بهترین شیوهها را به کار میگیرند.

- HIPAA: برای سازمانهای حوزه سلامت به منظور حفاظت از دادههای بیماران (PHI).

- NIST 800-53: برای سازمانهایی که با نهادهای فدرال ایالات متحده کار میکنند.

ج. تخصیص کارآمد منابع

از آنجا که همه آسیبپذیریها از نظر شدت یکسان نیستند، اسکنها با ارائه امتیازاتی مانند CVSS، سازمانها را قادر میسازند تا تلاشهای ترمیم خود را بر اساس ریسک اولویتبندی کنند. این هوشمندی تضمین میکند که منابع محدود تیم امنیتی، روی آسیبپذیریهای حیاتی و قابل بهرهبرداری متمرکز شود.

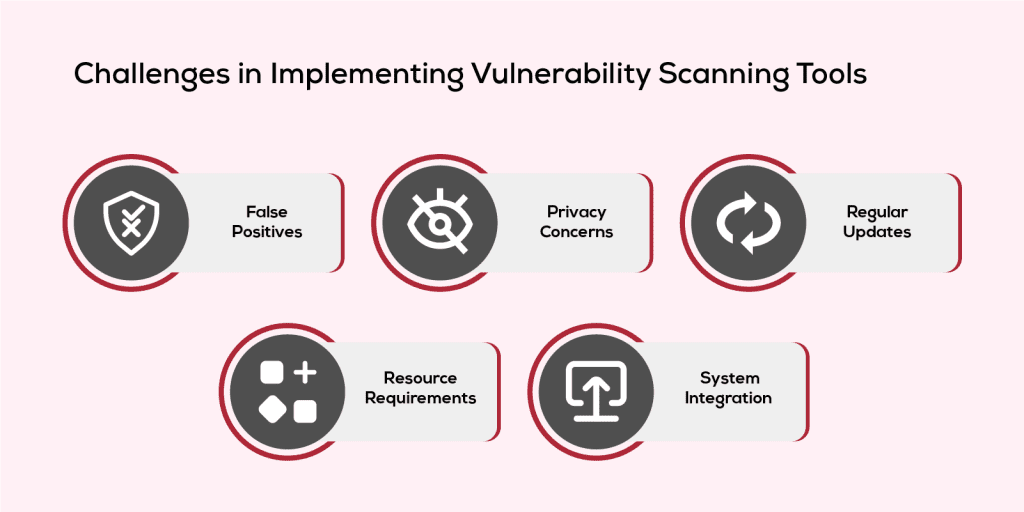

چالشهای فنی و بهترین شیوههای عملیاتی

اگرچه اسکن آسیبپذیری خودکار است، اما بدون نظارت دقیق و مدیریت حرفهای، ممکن است ناکارآمد شود.

چالشهای رایج در مسیر اسکن

- مثبتهای کاذب (False Positives): زمانی رخ میدهد که ابزار اسکن به اشتباه آسیبپذیری غیرموجود را گزارش میکند. این امر باعث هدر رفتن زمان و منابع تیم امنیتی میشود.

- منفیهای کاذب (False Negatives): زمانی رخ میدهد که اسکنر نتواند یک آسیبپذیری واقعی را شناسایی کند (مثلاً ضعفهای کدنویسی پیچیده یا Zero-day exploits). این امر منجر به حس کاذب امنیت میشود.

- خستگی هشدار (Alert Fatigue): تولید هزاران هشدار در هر اسکن، پیگیری و رسیدگی به موارد حیاتی را برای تیمها طاقتفرسا میکند.

- مسائل منابع: اسکنها به پهنای باند شبکه و منابع محاسباتی قابل توجهی نیاز دارند که میتواند بر عملکرد محیطهای عملیاتی (Production) تأثیر بگذارد.

- نقاط کور (Blind Spots): ابزارهای سنتی ممکن است در شناسایی آسیبپذیریها در داراییهای خاص مانند زیرساختهای ابری یا دستگاههای IoT شکست بخورند.

بهترین شیوههای متخصصان برای به حداکثر رساندن اثربخشی

برای غلبه بر این چالشها، متخصصان باید این اقدامات را به کار گیرند:

- برنامهریزی منظم و مبتنی بر تغییر: پویشها باید بهصورت منظم (هفتگی یا ماهانه) برنامهریزی شوند. همچنین، اسکنها باید پس از هرگونه تغییر قابل توجه (مانند افزودن سرور جدید یا اصلاح قوانین فایروال) انجام شوند.

- اولویتبندی مبتنی بر ریسک: ترمیم آسیبپذیریها باید بر اساس قابلیت بهرهبرداری (Exploitability)، تأثیر تجاری (Business Impact) و شدت (CVSS Score) اولویتبندی شود.

- ترکیب اسکنها: برای دستیابی به یک دید جامع، باید از ترکیب اسکنهای احراز هویتشده و احراز هویتنشده استفاده کرد.

- رویکرد Agentless در Cloud: در محیطهای ابری پویا، استفاده از راهحلهای Agentless (بدون نیاز به نصب نرمافزار روی هر بار کاری) که از APIهای ابری استفاده میکنند، توصیه میشود. این روش نگهداری کمتری دارد و پوشش کاملی ایجاد میکند.

- ادغام با ابزارهای امنیتی: نتایج اسکن باید با سیستمهای دیگر مانند SIEM (Security Information and Event Management) و SOAR (Security Orchestration, Automation, and Response) ادغام شود. این امر، پاسخ به حوادث و مدیریت ریسک را بهبود میبخشد.

- اسکن در طول SDLC: ادغام پویش در چرخه عمر توسعه نرمافزار (SDLC – Software Development Lifecycle) و انجام تستها در مراحل اولیه (Shift Left) به ترمیم سریعتر و کمهزینهتر منجر میشود.

ابزارها و تکنیکهای پیشرفته برای پویش

بازار ابزارهای پویش آسیبپذیری شامل محصولات متنباز (Open Source) و تجاری (Commercial) با قابلیتهای تخصصی است.

الف. ابزارهای کلیدی اسکن آسیبپذیری

| نوع ابزار | مثالها | کاربرد اصلی |

|---|---|---|

| تجاری (Paid) | Nessus (از شرکت Tenable)، Qualys، Rapid7 (Nexpose)، Burp Suite Professional. | ارائه ویژگیهای پیشرفته، پایگاه داده جامع آسیبپذیری (با بهروزرسانی مداوم)، اولویتبندی ریسک بر اساس شدت. |

| متن باز (Open Source) | OpenVAS (Open Vulnerability Assessment System)، Nmap (Network Mapper)، OWASP ZAP. | نقطه شروع مناسب برای سازمانهایی با منابع محدود؛ Nmap بهویژه برای نقشهبرداری شبکه و اسکن پورت محبوب است. |

ب. تکنیکهای پویش برنامههای کاربردی (AppSec)

در حوزه برنامههای کاربردی (Application Security)، از تکنیکهای زیر استفاده میشود:

- SAST (Static Application Security Testing): کدهای منبع یا باینری را برای آسیبپذیریها قبل از کامپایل یا اجرا تحلیل میکند. این ابزارها برای شناسایی نقصهای کدنویسی در مراحل اولیه SDLC مناسباند.

- DAST (Dynamic Application Security Testing): برنامهها را در زمان اجرا (Runtime) و از دیدگاه خارجی (مانند یک مهاجم) تحلیل میکند و حملات شبیهسازیشده را برای یافتن آسیبپذیریها انجام میدهد.

- IAST (Interactive Application Security Testing): تعاملات برنامه را در زمان اجرا نظارت میکند تا نقاط ضعف امنیتی را شناسایی کند.

نتیجهگیری: فراتر از یک اسکن، یک برنامه مستمر

پویش آسیبپذیری یک فرآیند ایستا نیست، بلکه یک تعهد مستمر است. با توجه به اینکه حملات سایبری از بهرهبرداری نقاط ضعف به عنوان رایجترین بردار حمله استفاده میکنند، سازمان شما باید بهطور مداوم سیستمهای خود را پایش کند.

با پیادهسازی متدولوژیهای دقیق (شامل موجودیسازی، اولویتبندی مبتنی بر ریسک و اسکن مجدد)، سازمان میتواند کنترل فعالانهای بر وضعیت امنیتی خود به دست آورد، انطباق با مقررات (مانند PCI DSS) را حفظ کند و از تبدیل شدن نقاط ضعف بالقوه به نقضهای پرهزینه جلوگیری نماید. در نهایت، پویش آسیبپذیری مؤثرترین عملکرد خود را در ترکیب با سایر کنترلهای امنیتی مانند تست نفوذ و ابزارهای مدیریت ریسک نشان میدهد.

توضیح در مورد لینکها و تصاویر: بر اساس درخواست شما، تصاویر با لینکهای کامل و توضیحات ALT دقیق درج شدند. لطفا توجه داشته باشید که این لینکها مسیرهای فرضی برای یک ساختار محتوایی جامع هستند و برای عملکرد واقعی نیاز به جایگزینی با فایلهای تصویر بارگذاری شده در سرور شما دارند.

بدون دیدگاه